Специалисты по вопросам компьютерной безопасности компании Symantec выявили вредоносное ПО под названием Regin, которое использовалось для систематической кражи данных как минимум с 2008 года.

Regin представляет собой комплексное вредоносное ПО, обладающее достаточно широкой функциональностью, нацеленной на шпионскую деятельность и кражу данных. Оно способно совершать различные действия, настраиваемые в зависимости от цели атаки. А целями могли выступать правительственные учреждения, операторы инфраструктуры, компании, медицинские организации, авиакомпании, научно-исследовательские организации, частные лица.

Как отмечают в Symantec, разработка столь комплексного вредоносного ПО требует месяцев (а возможно, и лет) работы. Возможности и уровень сложности Regin свидетельствуют о том, что это ПО является инструментом кибершпионажа, используемым правительственными органами.

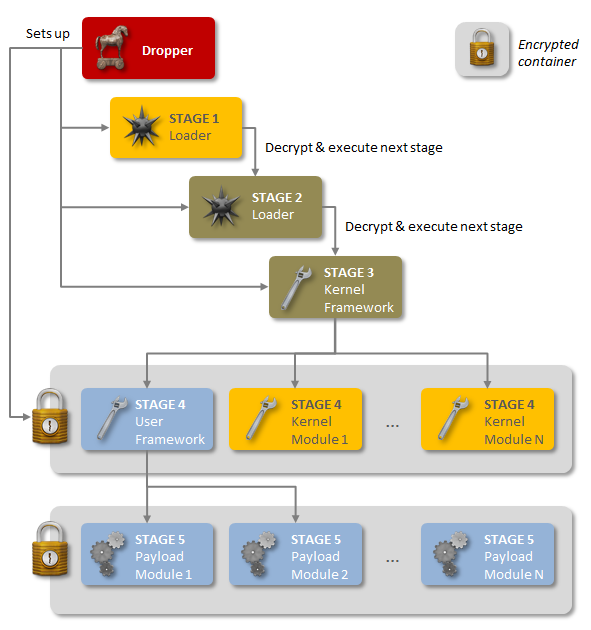

Backdoor.Regin является многоступенчатой угрозой, и каждая ее ступень является скрытой и зашифрованной. Исключение составляет лишь первая ступень. При этом, запуск первой ступени вызывает дешифровку и загрузку следующей ступени и так далее до последней пятой ступени. Каждая индивидуальная ступень дает лишь небольшое количество информации о всем пакете. Лишь раскрыв все пять ступеней, можно понять проанализировать и понять весь масштаб угрозы. В Regin используется модульная структура, позволяющая загружать лишь отдельные шпионские функции, необходимые для надзора за конкретной целью.

Зловред Regin способен делать снимки экрана, перехватывать управление мышью, воровать данные о паролях, мониторить сетевой трафик, восстанавливать удаленные файлы. Кроме того, были выявлены и довольно специфические модули, позволяющие проводить мониторинг трафика веб-сервера Microsoft IIS и осуществлять перехват трафика управления базовыми станциями мобильной связи.

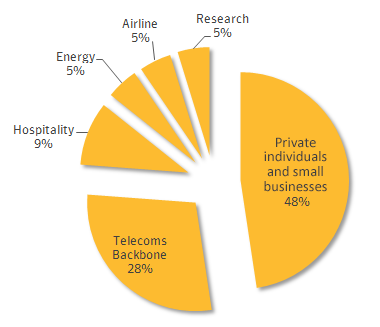

Первая волна инфицирования зловредом Regin проходила в промежутке времени с 2008 года по 2011 год, а затем она внезапно прекратилась. Новая улучшенная версия Regin вновь появилась в 2013 году. Она затрагивала частные компании, правительственные учреждения и исследовательские институты. Почти половина всех заражений (48%) приходилась на частный сектор и сферу малого бизнеса. Также атаке подвергались телекоммуникационные компании. Очевидно, целью таких атак являлся перехват звонков, совершаемых через их инфраструктуру.

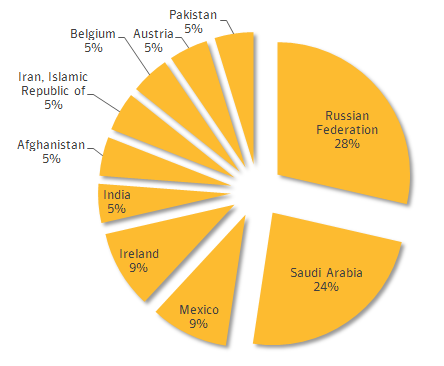

Больше всего от Regin пострадала Россия, на которую приходится 28% всех выявленных атак. На втором месте оказалась Саудовская Аравия с показателем 24%. Ирландия и Мексика разделили третье место в этом рейтинге с показателем 9%.

Источник: Symantec