Международная компания CyberX, специализирующаяся в области кибербезопасности, обнаружила следы проведения широкомасштабной операции по кибершпионажу в Украине. В рамках операции, получившей обозначение BugDrop, зловредное программное обеспечение получает доступ к микрофонам смартфонов, ноутбуков и других современных гаджетов, дистанционно записывает разговоры украинских чиновников, журналистов и представителей различных компаний, после чего отправляет полученные записи злоумышленникам, используя популярный облачный сервис Dropbox.

«В Украине и так наблюдается достаточно большая активность хакерских действий. Но эта операция выделяется по масштабу и количеству человеческих и материально-технических ресурсов, необходимых для анализа таких огромных объемов неструктурированных украденных данных», — рассказал технический директор CyberX Нилл Гиллер.

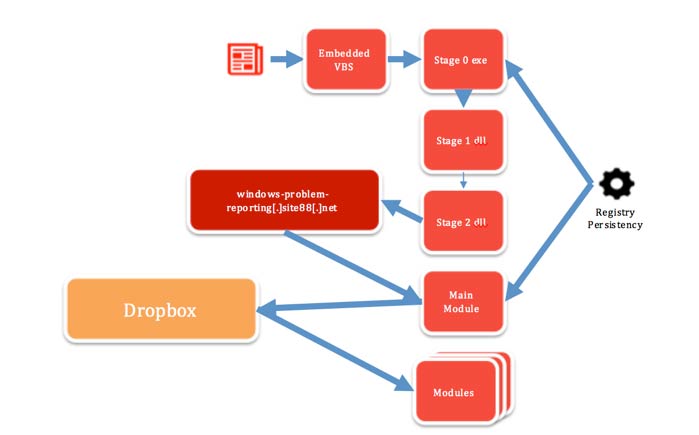

По данным исследования, злоумышленники стремятся завладеть разного рода конфиденциальной информацией: аудиозаписями разговоров, снимками экрана (скриншотами), документами и паролями, сохраненными в браузере. Жертв инфицировали с помощью фишинговых писем, которые побуждали открыть файл-приманку в виде документа Microsoft Word, содержащего вредоносные макросы. Эксперты отметили, что в отличие от веб-камер, которые достаточно легко обезопасить от несанкционированного взлома, просто заклеив объектив, отключить микрофон смартфона или ПК не так просто без физического доступа и адресного отключения «железа».

Компания CyberX установила, что в рамках операции BugDrop жертвами стали как минимум 70 субъектов в Украине, включая критически важные объекты инфраструктуры, средства массовой информации и научно-исследовательские институты. В частности, в числе мишеней эксперты назвали компанию, которая разрабатывает системы дистанционного мониторинга для инфраструктур нефте- и газотранспорта; международную организацию, ведущую мониторинг соблюдения прав человека, борьбы с терроризмом и кибератак на критическую инфраструктуру в Украине; инжиниринговую компанию по разработке электроподстанций, распределительных газопроводов и систем водоснабжения, а также ряд журналистов украинских изданий.

Большинство объектов атаки были расположены в Украине, но есть и объекты в России, а также в Саудовской Аравии и Австрии. Многие цели находятся в самопровозглашенных сепаратистских республиках Донецка и Луганска, которые были классифицированы как террористические организации со стороны украинского правительства.

В CyberX заявили, что сначала усмотрели некоторые технические и тактические сходства между нынешней BugDrop и прошлогодней операцией Groundbait, однако потом осознали, что текущая BugDrop является гораздо более сложной операцией. Помимо того, что все украденные данные отправлялись на Dropbox и не выглядели как хакерские действия, командная инфраструктура была размещена на бесплатном хостинге, что не позволяет точно установить принадлежность к конкретному государству или группе хакеров.

Тем не менее, данная операция потребовала наличия массивной серверной инфраструктуры для хранения, расшифровки и анализа 2-3 ГБ неструктурированных данных в день, полученных от объектов атаки. Большая группа аналитиков должна была вручную сортировать ворованные данные, что указывает как минимум на весьма высокую заинтересованность в получении этих данных и/или солидное финансирование.

Как считают эксперты CyberX, проведение подобной разведки на объектах, как правило является первым этапом для операций с более широкими задачами. Таким образом можно предположить, что таким образом хакеры провели разведку, чтобы определить, на каких объектах инфраструктуры Украины удастся организовать новые диверсии.

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: