Kaspersky Lab опубликовала отчет, касающийся работы инфраструктуры системы Remote Control Systems (RCS) – так называемого «легального» инструмента для слежки, разработанного итальянской компанией HackingTeam. Эта система также известна под названием Galileo.

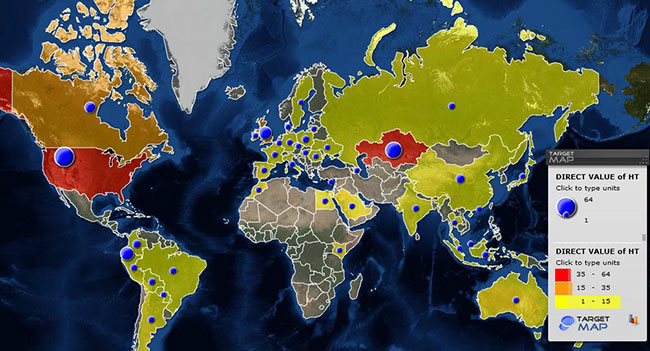

Эксперты Kaspersky Lab использовали различные методы определения местонахождения управляющих серверов Galileo. В частности, специалисты опирались на особые индикаторы и данные, которыми программа обменивается с серверами, полученные методом реверс-инжиниринга. В результате удалось установить расположение более 320 серверов, управляющих инфраструктурой RCS, в более чем 40 странах. Большинство серверов было размещено в США, Казахстане, Эквадоре, Великобритании и Канаде.

Ранее было известно, о существовании мобильных троянцев для платформ Android и iOS среди инструментов Hacking Team, однако не удавалось их точно идентифицировать или заметить во время проведения атак. Эксперты Kaspersky Lab смогли выявить ряд образцов мобильных модулей, которые соответствовали конфигурационному профилю RCS в коллекции вредоносных объектов.

Операторы RCS формируют индивидуальные вредоносные модули для каждой выбранной цели. После того, как образец готов, его доставляют на мобильное устройство жертвы. В некоторых случаях распространение осуществлялось с помощью методов социальной инженерии в паре с эксплойтами, использующими в том числе угрозы нулевого дня, либо с помощью локального заражения телефона во время его синхронизации с компьютером по USB.

Особо следует отметить, насколько умело мобильный троянец Galileo заражает iPhone. Чтобы проникновение успешно осуществилось, на телефоне должна быть выполнена процедура jailbreak. Однако даже телефоны со штатной сборкой iOS подвержены подобной угрозе: во время подключения по USB с уже зараженного компьютера может быть удаленно запущена процедура jailbreak при помощи программного набора Evasi0n. И уже после этого происходит заражение мобильного устройства.

Мобильные модули RCS разработаны таким образом, чтобы жертва не замечала их присутствия – к примеру, особое внимание уделено потреблению энергии батареи устройства. Это достигается путем использования шпионских функций только по наступлению заранее установленных событий: к примеру, звук начинает записываться лишь тогда, когда жертва подключится к определенной Wi-Fi сети, или при смене SIM-карты, или во время подзарядки устройства. В целом, эти мобильные троянцы имеют широкие возможности для выполнения различных функций наблюдения, включая передачу данных местонахождения жертвы, выполнение снимков, копирование данных о встречах из календаря, регистрацию новых SIM-карт, которые вставляются в телефон, а также перехват вызовов и сообщений, включая те, что передаются посредством популярных мессенджеров VIber, WhatsApp и Skype.

В ходе расследования было выявлено, что список жертв включает в себя активистов, борцов за права человека, а также журналистов и политиков.

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: