«Никогда не нажимайте на ссылки, которые выглядят подозрительно», — испокон веков заблаговременно предупреждали нас различные эксперты по кибербезопасности. Тем не менее, отныне и это уже не является гарантией того, что ваш ПК будет защищен от загрузки вредоносного ПО.

Как сообщают исследователи из Trend Micro и Dodge This Security, киберпреступники «изобрели» новый тип вредоносных загрузчиков, активация которых происходит «без единого клика». Для начала загрузки «трояна» достаточно просто навести курсор мыши на ссылку в файле PowerPoint, прикрепленному к электронному письму.

По имеющейся у специалистов информации, хакеры распространили новый тип «малваря» в ходе недавней СПАМ-атаки, направленной на европейские, ближневосточные и африканские организации.

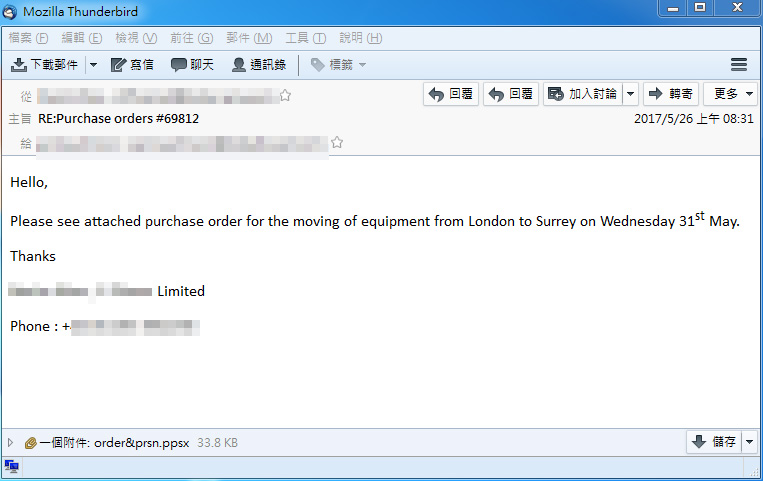

Любопытно, что содержание письма, как правило, было связано с финансовыми операциями, а его темы значились как «Счет-фактура» либо «Заказ №». При этом к СПАМ-письму всегда прикреплялась одна и та же «презентация».

Эта «презентация» состояла из одной-единственной гиперссылки с текстом «Loading… please wait» («Идет загрузка… пожалуйста, подождите»). Как вы наверняка уже догадались, в гиперссылке и был запрятан вредоносный скрипт, а именно скрипт для PowerShell. Как только пользователь в ожидании «загрузки» наводил курсор мыши на ссылку, скрипт тут же активировался.

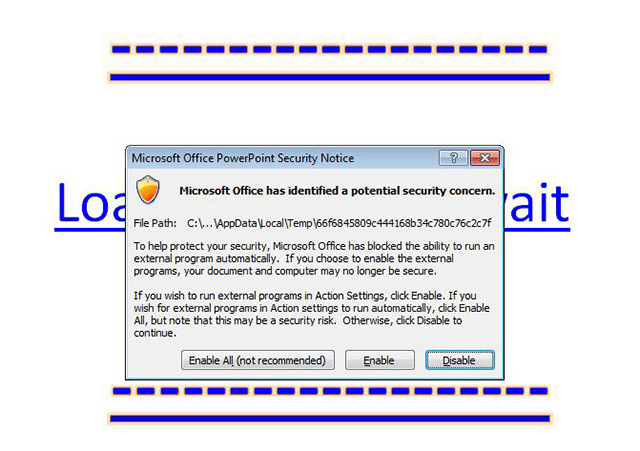

Впрочем, стоит уточнить, что если у пользователя была установлена последняя версия Microsoft Office, то PowerPoint запрещала выполнение скрипта. Дело в том, что в современных версиях программы реализована функция Protected View («Безопасный просмотр»), которая, как только скрипт начинал выполнять сценарий, обнаруживала «потенциальную проблему безопасности» и нажатием кнопки «Отменить» позволяла его прервать

В то же время, старые версии программы лишены дополнительного уровня защиты. Таким образом, вредоносный загрузчик беспрепятственно загружал троянский вирус, который, как установили эксперты, был направлен на сбор учетных данных пользователя, включая информацию о его банковском счете.

Напоследок отметим, что пик загрузок новоиспеченного трояна пришелся на 25 мая — в тот день Trend Micro зафиксировали 1444 зараженных компьютера, а 29 мая атака сошла на «нет». Тем не менее, эксперты не советуют расслабляться, поскольку вполне возможно, что это был лишь «тестовый прогон», после которого хакеры возьмутся за распространение в разы более опасного вредоносного ПО.

Источник: Engadget

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: