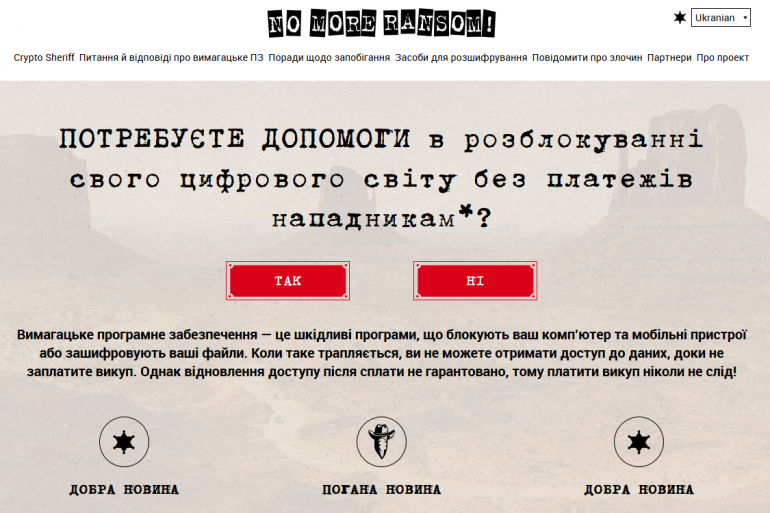

На международной платформе по борьбе с вирусами-шифровальщиками «No More Ransom» появилось 15 новых инструментов дешифрования (всего их уже около 40), а сама система стала доступна на 14 языках, в том числе на украинском и русском. Данный ресурс может помочь тем, кто попался на удочку кибермошенникам-вымогателям, которые недавно массово рассылали украинцам ссылки на соответствующие зловреды со ссылкой якобы на веб-портал ГФС.

Речь идет о таком виде кибермошенничества, при котором на компьютер пользователя загружается вирус, зашифровывающий все файлы. После того, как все документы «заражены» и недоступны, на экране обычно появляется заставка с требованием заплатить определенную сумму (выкуп – отсюда и название проекта No More Ransom) за то, чтобы мошенники предоставили пользователю ключ для дешифрования и восстановления файлов. К сожалению, люди, которые платили выкуп, все равно зачастую не могли получить доступ к своим файлам. Мошенники обманывали пользователей, вымогая деньги, но не собираясь ничего делать (а, возможно, и не зная как).

Согласно последнему отчету в декабре 2017 года, более 100 000 жертв со всего мира, смогли расшифровать свои файлы с помощью бесплатных продуктов, которые доступны на данной онлайн-платформе:

- AVAST: Alcatraz Decryptor, Bart Decryptor, Crypt888 Decryptor, HiddenTear Decryptor, Noobcrypt Decryptor and Cryptomix Decryptor;

- Bitdefender: Bart Decryptor;

- CERT Polska: Cryptomix / Cryptoshield decryptor;

- Check Point: Merry X-Mas Decryptor and BarRax Decryptor;

- Eleven Paths — Telefonica Cyber Security Unit: Popcorn Decryptor;

- Emsisoft: Crypton Decryptor and Damage Decryptor;

- Updates on Rakhni and Rannoh Decryptors.

Напомним, что проект «No More Ransom» был создан в июле 2016 года как объединяющее звено для правоохранительных и IT-компаний, для совместной более эффективной борьбы с кибермошенничеством. На начальном этапе он объединил усилия специалистов полиции Нидерландов и Европола, а также компаний Intel Security и «Лаборатории Касперского». В Украине сотрудничество с проектом началось с Ассоциации ЕМА и Департамента киберполиции Украины.

Спустя девять месяцев после запуска проекта к нему присоединились новые компании и правоохранительные организации, общее число которых сегодня равно семидесяти шести. Это полиции Австралии, Бельгии, Израиля, Украины, Южной Кореи, Российской Федерации, а также Интерпол. Кроме того, участниками проекта стали глобальные инициативы по кибер-контролю (например, Японский центр кибер-контроля (JC3), Глобальный кибер-альянс (GCA), Cyber Security Canada и др.). Проект поддерживают отдельные правоохранительные организации и компании по борьбе с киберпреступностью, а также IT-компании стран Латинской Америки, Африки, Азии.

Отметим, что Украинская межбанковская ассоциация членов платежных систем ЕМА также опубликовала список рекомендаций о том, как не стать жертвой «шифрующих» вирусов:

- Если адресат письма вам неизвестен – вообще не открывайте письмо!

- Всегда внимательно проверяйте адрес, с которого получили письмо. Например, в марте текущего года многие украинцы получили письма, якобы от Приватбанка, однако мошенники не использовали домен Приватбанка. Те, кто не обратил на это внимания и открыл письмо, были атакованы вирусами.

- Не открывайте письма с завлекательными темами («Вы выиграли автомобиль!», «Вы победили в акции!», «Вы получаете приз!», «Для Вас -лучшие скидки!» и т.д.).

- Тревожные темы писем – также признак возможного мошенничества (например, «Ваш счет был заблокирован», «Вам начислен долг»).

- Вирус «прячется» в письме в виде ссылки или файла, которые нужно открыть получателю. В письмах «от Приватбанка» ссылка якобы вела на документ, который бы подробнее рассказал о кредите, долге перед банком или новой процентной ставке. Стоит получателю письма перейти по ссылке – как на его компьютере запускается необратимый процесс.

- Для сохранности данных даже в случае вирусной атаки специалисты советуют создавать резервные копии всех документов. Настройте действенную систему восстановления, чтобы заражение вымогательским программным обеспечением не смогло навсегда разрушить ваши персональные данные. Лучший способ – создавать две резервные копии: одну для хранения в облачном хранилище (используйте систему автоматического резервного копирования ваших файлов), а вторую – для хранения на физическом носителе (портативный жесткий диск, флэш-накопитель и т.д.). Отключайте хранилища от компьютера, когда завершаете работу с файлом. Ваши резервные копии могут быть полезны также и в том случае, когда вы случайно удалите критически важный файл, или произойдет сбой жесткого диска.

- Пользуйтесь надежными антивирусными программами для защиты своей системы от кибермошенников. Не выключайте функции эвристического анализа, поскольку они помогают программе обнаружить образцы вредоносного программного обеспечения, которые еще не стали формальными методами.

- Обновляйте все программное обеспечение на своем компьютере, в том числе, операционную систему. Есть смысл использовать функцию автоматического обновления.

Никому не доверяйте. Любой аккаунт может быть скомпрометирован (с учетных записей друзей в социальных сетях, или адресов коллег могут быть отправлены вредоносные ссылки). Никогда не открывайте вложений, содержащиеся в электронных письмах от незнакомых людей. - Включите в настройках Windows на компьютере функцию «Показывать расширения файлов»: так гораздо легче замечать потенциально вредоносные файлы (файлы с расширениями «.exe», «.vbs» и «.scr» – потенциально опасны!). Мошенники могут использовать несколько расширений, чтобы замаскировать вредоносный файл как якобы видео, фото или документ (например, hot-chics.avi.exe или doc.scr).

- Если вы обнаружили на своей машине неизвестный процесс, немедленно отключите компьютер от Интернет или других сетевых подключений (таких как домашнее подключение Wi-Fi) – это позволит предотвратить распространение заражения.

Источники: Ассоциация EMA, Киберпполиция Украины

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: