Коли один з мешканців Лондона виявив, що передній лівий бампер його Toyota RAV4 було відірвано, а фару частково розібрано вже вдруге за три місяці минулого року, він гадав, що це безглуздий вандалізм. Через кілька днів після другого інциденту машина зникла, а невдовзі після цього його сусід виявив зникнення Toyota Land Cruiser. Так було розкрито новий спосіб зламу та викрадення автомобілів.

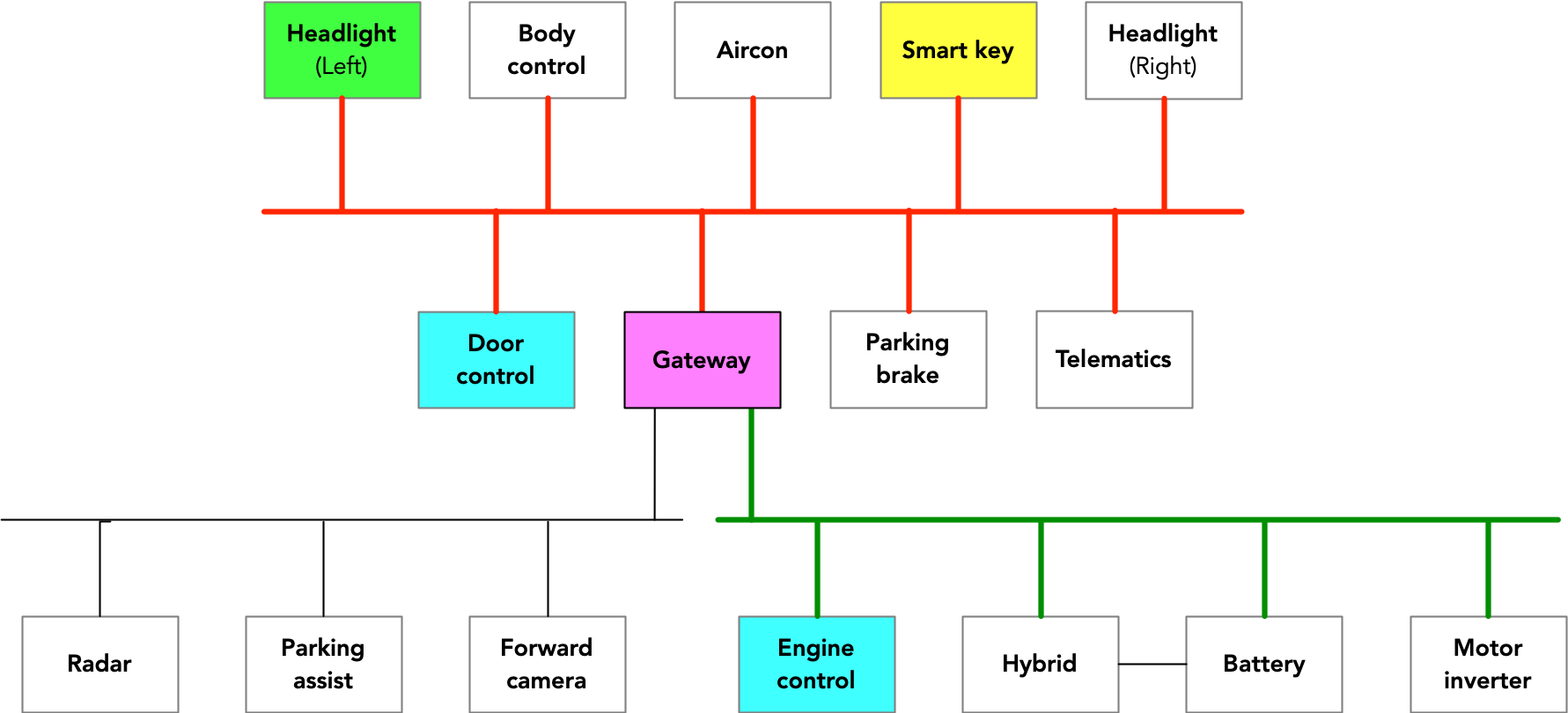

За збігом обставин, власником зниклого RAV4 був дослідник кібербезпеки авто Ян Табор. У ході розслідування способу крадіжки йому вдалося відкрити та завести машину за 2 хв за допомогою придбаного пристрою, замаскованого під портативну колонку JBL. Він з’ясував, що для викрадення використовувалося підключення через конектор фар: електронний блок керування машини довіряє будь-яким пристроям, підключеним до шин датчиків CAN (Controller Area Network). Принципова схема показує, як фари пов’язані з іншими системами автомобіля:

Табор розпочав вивчення системи MyT, яку Toyota використовує для відстеження аномалій у роботі транспортних засобів. Нею передаються сигнали, відомі як DTC (діагностичні коди несправностей). З’ясувалося, що під час крадіжки його автомобіль зафіксував безліч цих кодів. Сигнали говорили про порушення зв’язку за допомогою CAN між фарою та ЕБК автомобіля.

Коди DTC, що показують, що ліва фара RAV4 втратила контакт з CAN – шахраї обірвали дроти, які їх з’єднували. Цікавішою була одночасна відмова інших вузлів, у тому числі керування двигуном. Спільно ці збої свідчили про несправність самої шини CAN.

У ході дослідження Табор виявив рекламу пристроїв аварійного запуску автомобіля. Нібито вони призначалися для використання автовласниками чи ремонтниками у разі втрати ключа – але ніщо не заважало їхньому застосуванню зловмисниками. Він придбав один із пристроїв для запуску автомобілів різних виробників, включно з Toyota RAV4, що був замаскований під колонку JBL. Разом з другом та експертом з безпеки автомобілів Кеном Тінделлом він зайнявся реверс-інженірінгом та виявив раніше невідомий спосіб викрадення автомобілів – проникнення в CAN (CAN Injection).

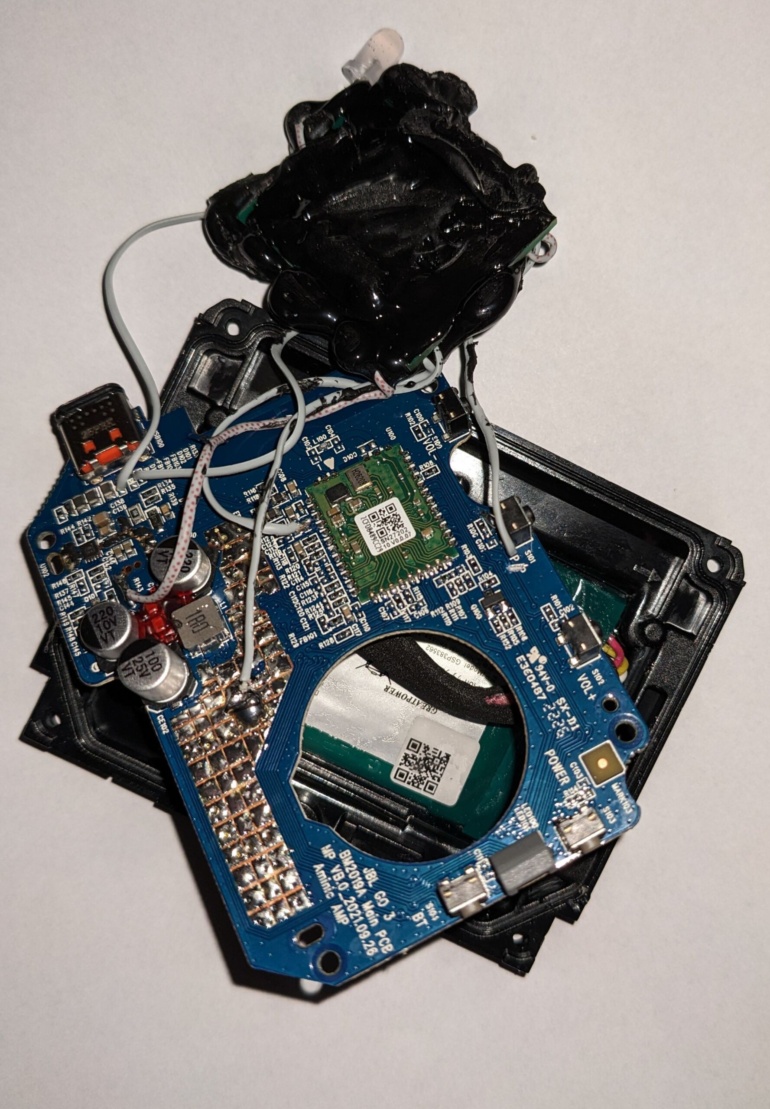

Принцип роботи пристрою – підключення до шини CAN та генерація необхідних електронних ключів. Маскування під невинний гаджет дає зловмисникам шанс під час обшуку. По суті, це і є колонка JBL, до плати якої підпаяно мікросхему, що забезпечує підключення до CAN (на фото в чорній смоляній оболонці). Вартість необхідних компонентів (крім самої колонки) – не більше $10, ось що було використано:

- Мікросхема PIC18F зі спеціальним ПЗ

- Стандартний приймач/передавач CAN

- Додатковий ланцюг, що підключається до CAN

- Саморобний кабель підключення

Є безліч способів підключення пристрою до CAN, але зловмисникам необхідно, щоб з’єднання максимально близько виходило назовні – фари ідеально підходять. У деяких місцях можливо приєднатися, проробивши отвір у кузові, але з’єднання зі зняттям фар та бампера не вимагає його пошкодження.

Під час першого увімкнення CAN-інжектор очікує повідомлення мережі про готовність. Після його підключення він починає надсилати пакет CAN-повідомлень приблизно 20 разів на секунду та активує додаткову схему, підключену до приймача/передавача CAN. Пакет повідомлень містить сигнал “інтелектуальний ключ дійсний”, шлюз передає його на ЕБК управління двигуном по іншій шині.

Зазвичай це викликає плутанину на шині CAN: повідомлення від справжнього контролера смартключа будуть конфліктувати з фальшивими сигналами, що заважає роботі пристрою. Тут залучено додаткову схему: вона унеможливлює звернення до шини CAN інших пристроїв. Повторення сигналів 20 разів на секунду пов’язане з тим, що шлюз не завжди слухається і може перезавантажуватись.

Кнопка відтворення на колонці підключена до чипа PIC18F. Під час її натискання віддається сигнал відкрити двері, ніби була натиснута кнопка «розблокувати» на бездротовому ключі.

Табор та Тінделл розробили два способи захисту, які здатні протидіяти описаному методу злому. Інформація про вразливість та способи боротьби з нею була відправлена до Toyota, відповідь наразі не надійшла. Блог Кена Тінделла містить детальний опис проблеми.

Джерело: Ars Technica

Повідомити про помилку

Текст, який буде надіслано нашим редакторам: