Только на прошлой неделе в процессорах Intel нашли неустранимую уязвимость, обусловленную недостатком в подсистеме Converged Security and Management Engine (CSME). Новая неделя, и новая уязвимость в процессорах Intel. Речь идет о новом классе атак под названием Load Value Injection (LVI), представляющимися «особенно разрушительными» для серверов в центре обработки данных. Этим атакам подвержены все семейства чипов Intel Core, начиная от третьего поколения Ivy Bridge и заканчивая готовящимися к выходу Comet Lake.

Открытие принадлежит специалистам Bitdefender, которые успешно реализовали атаку, используя уязвимость CVE-2020-0551 (ролик ниже). В Bitdefender говорят, что уведомили Intel о существовании проблемы 10 февраля 2020 года.

В интервью ZDNet исследователи рассказали, что атака основана на уязвимостях Meltdown, от которых Intel ранее обезопасила путем выпуска соответствущих программных заплаток. Тем не менее, системы со всеми исправлениями подвержены новым атакам LVI. Иными словами, заплатки оказались недостаточно эффективными. Таким образом, Intel, как сообщается, придется внести аппаратные улучшения на уровне архитектуры, чтобы полностью блокировать вектор атак LVI. Но можно свести риск к минимуму, внедрив заплатки на уровне программ и микропрограмм. В данном случае производительность снизится «в 2–19 раз», указывают исследователи, ссылаясь на результаты собственных замеров.

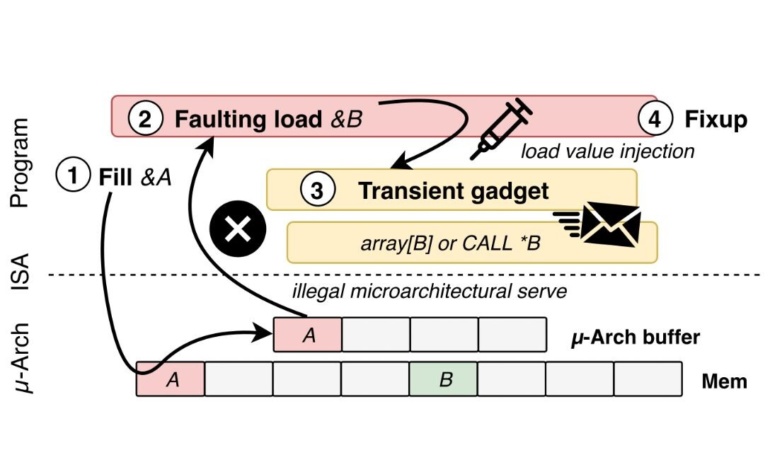

К чему может привести использование уязвимости злоумышленниками? Как сообщается, она «позволяет злоумышленникам подставлять нужные вредоносные строчки кода в определенные микроархитектурные элементы для взлома и получения конфиденциальной информации». Уязвимость может быть использована не только для кражи данных, но и обхода шифрования или получения доступа к паролям, хранящимся в памяти, и последующего захвата полного контроля над целевой машиной.

Исследователи утверждают, что атака, которая требует помещения данных в анклав Intel SGX, теоретически может быть выполнена с помощью скрипта JavaScript. Это означает, что для проведения атаки не обязательно иметь физический доступ к машине, но исследователи еще не тестировали этот вектор атаки. В многопользовательских средах, подобных тем, которые встречаются в виртуальных серверах, атака может позволить подслушивать соседние узлы. В то же время исследователи отмечают, что уязвимость чрезвычайно трудно использовать, то есть, она не представляет реальной угрозы большинству рядовых пользователей.

Существование уязвимости также было подтверждено группой исследователей, которые ранее находили «дыры» в процессорных архитектурах Intel, AMD, ARM и IBM. Они также опубликовали эксплоит на GitHub.

Intel опубликовала полный анализ уязвимости LVI, заявив, что на практике с подлинными ОС и VMM, воспользоваться ею невозможно. В то же время Intel рекомендует системным администраторам и разработчикам приложений обязательно учитывать возможность применения этих атак в отношении своих систем для снижения уровня угроз.

Источник: Tomshardware и Intel

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: