Не секрет, что Android, будучи самой популярной мобильной платформой, к величайшему сожалению, по-прежнему остается главной целью злоумышленников и на нее нацелено большинство мобильных вредоносных программ и компьютерных червей, в частности. Один из последних червей для Android может оказать достаточно неприятное воздействие на мобильный счет пользователя. Проще говоря, опустошить баланс за счет отправки платных SMS.

Новый «вредонос», получивший название Selfmite.b, является более продвинутой версией своего предшественника Selfmite.a, червя для Android, который распространялся через APK-файлы. Он отправлял первым 20 контактам из телефонной книги SMS-сообщения, прикладывая ссылку на вредоносный АРК-файл. К счастью, специалисты по компьютерной безопасности в достаточно короткий промежуток времени обуздали Selfmite.a, но его преемник намного хуже.

Реинкарнация Selfmite.a отправляет сообщения SMS с ссылками на вредоносное ПО всем контактам из телефонной книги, причем рассылка продолжается бесконечно, ну или до тех пор, пока не закончатся имеющиеся на счету средства и предоставленные в рамках тарифного плана сообщения SMS. Пользователям, использующим тарифные планы с неограниченной возможностью отправки сообщений SMS, большие финансовые потери не грозят. Тем не менее, независимо от используемой мобильной платформы, будь то Android или iOS, жертвы Selfmite.b будут получать сообщения с ссылками на потенциально нежелательные ресурсы.

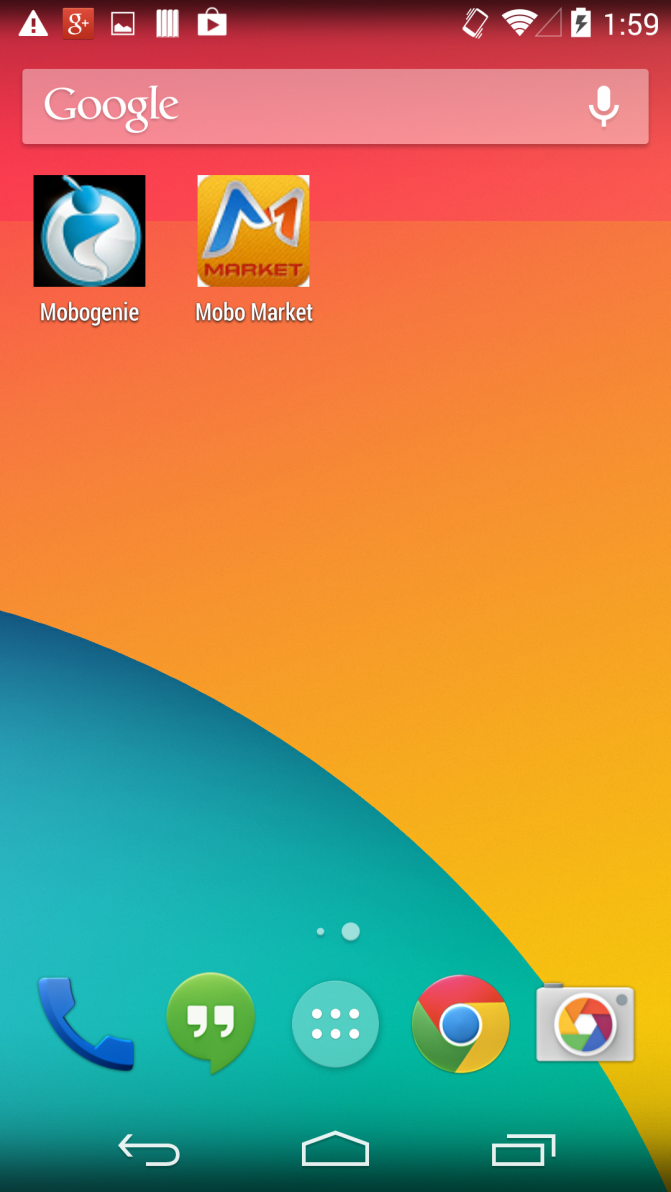

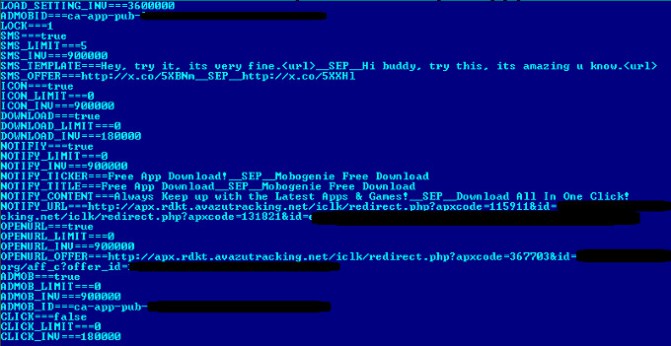

Главная цель Selfmite — приносить своим создателям доходы по модели PPI (Pay-Per-Install), рекламируя различные приложения и сервисы. Старая версия Selfmite продвигала приложение Mobogenie, позволяющее синхронизировать Android-устройства с ПК и загружать приложения с альтернативного магазина приложений. Новый Selfmite.b создает на главном экране устройства две иконки: Mobogenie и Mobo Market. Впрочем, они выступают к качестве веб-ссылок, которые ведут к различным приложениям и предложениям в онлайн-магазинах, все зависит от IP-адреса жертвы.

По данным Adaptive Mobile, этот червь ответственный за отправку более 150 тыс сообщений с вредоносными ссылками с более 100 зараженных устройств в течение последних 10 дней. Для сравнения, созданный Selfmite.b объем трафика в сотни раз больше, нежели результат Selfmite.a.

В настоящее время червь Selfmite.b использует такой сервис сокращения ссылок как x.co, поэтому достаточно сложно ограничить его распространение. При этом злоумышленник, который стоит за Selfmite.b, может удаленно изменять используемый сервис с помощью файла конфигурации.

Если рассматривать географическую принадлежность жертв Selfmite.b, то он был замечен на устройствах жителей Канады, Китая, Коста-Рики, Ганы, Индии, Ирака, Ямайки, Мексики, Марокко, Пуэрто-Рико, России, Судана, Сирии, США, Венесуэлы и Вьетнама. Предотвратить возможность заражения Android-устройства червем Selfmite.b достаточно просто – не устанавливать APK-файлов из ненадежных источников.

Источник: PhoneArena

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: