Киберпреступники начали осуществлять атаки на старые Android-устройства, используя вредоносное ПО с открытым исходным кодом под названием Ratel RAT. Фактически это разновидность программы-вымогателя для Android, которая шифрует или удаляет данные, блокирует устройство и требует оплату в Telegram.

Исследователи из Check Point сообщают об обнаружении более 120 кампаний с использованием Ratel RAT. В том числе источниками атак выступают APT-C-35 (DoNot Team), Иран и Пакистан. Злоумышленники нацеливаются на высокопоставленные организации, в частности в правительстве и военном секторе, причем большинство жертв из США, Китая и Индонезии.

В большинстве случаев заражений, проверенных Check Point, жертвы использовали версию Android, которая достигла конца цикла поддержки и больше не получала обновления безопасности. Это касается Android 11 и более старых версий, на которые приходится более 87,5% от общего количества зараженных устройств. Лишь 12,5% зараженных устройств работают под управлением Android 12 или 13. Жертвами становятся смартфоны различных брендов, включая Samsung Galaxy, Google Pixel, Xiaomi Redmi, Motorola One, а также устройства от OnePlus, Vivo и Huawei. Это доказывает, что Ratel RAT является эффективным инструментом атаки на ряд различных реализаций Android.

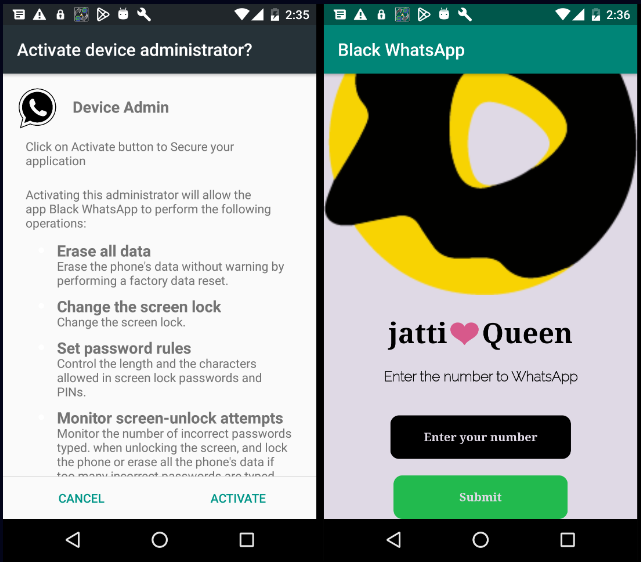

Ratel RAT распространяется различными способами. Обычно злоумышленники используют Instagram, WhatsApp, платформы электронной коммерции, антивирусные приложения, чтобы обманом заставить людей загрузить вредоносные файлы APK. Во время установки вымогатель запрашивает доступ к рискованным разрешениям, чтобы работать в фоновом режиме.

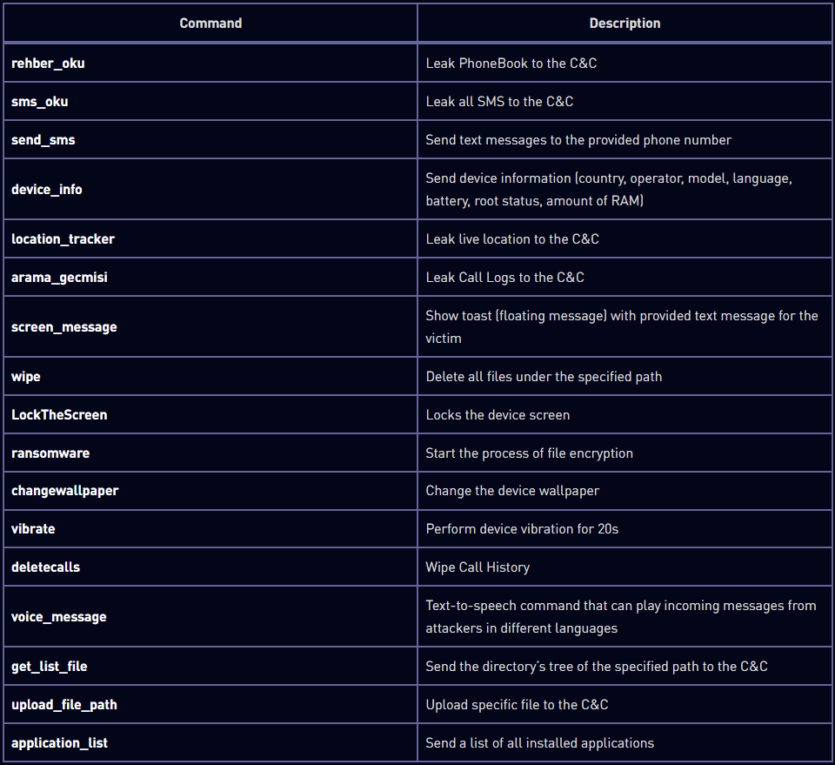

Ratel RAT имеет несколько вариантов, отличающихся перечнем команд, которые они поддерживают. Обычно они выполняют следующее:

- ransomware: запускает процесс шифрования файлов на устройстве.

- wipe: удаляет все файлы по указанному пути.

- LockTheScreen: блокирует экран устройства, делая устройство непригодным для использования.

- sms_oku: утечка всех SMS (и кодов 2FA) на сервер управления (C2).

- location_tracker: передает текущее местонахождение устройства на сервер C2.

Действия контролируются с центральной панели, где злоумышленники могут получить доступ к информации об устройстве и статусе и принять решение о следующих шагах атаки.

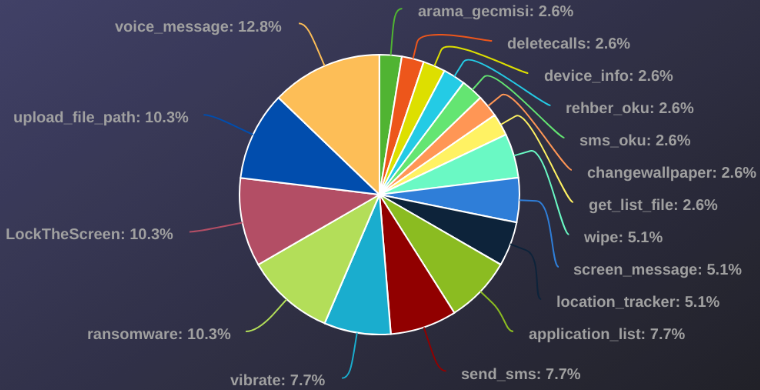

Согласно анализу Check Point, примерно в 10% случаев была выдана команда на применение программы-вымогателя. В таком случае на смартфоне жертвы происходит шифрование файлов с помощью предварительно определенного ключа AES, после чего злоумышленники требуют выкуп.

Получив права DeviceAdmin, программа-вымогатель имеет контроль над ключевыми функциями устройства, такими как возможность изменить пароль блокировки экрана и добавить на экран специальное сообщение, часто сообщение о выкупе. Если пользователь пытается отозвать права администратора, программа-вымогатель может отреагировать, изменив пароль и немедленно заблокировав экран.

Исследователи Check Point наблюдали за несколькими операциями программ-вымогателей с привлечением Ratel RAT, включая атаку со стороны Ирана. ПО проводило разведку с использованием других возможностей Ratel RAT, после чего запускался модуль шифрования. Злоумышленник стер историю звонков, изменил обои для отображения специального сообщения, заблокировал экран, включил вибрацию устройства и отправил SMS с сообщением о выкупе. В сообщении жертву призвали отправить им сообщение в Telegram, чтобы «решить эту проблему».

Чтобы защититься от атак Ratel RAT, стоит избегать загрузок APK из сомнительных источников, не нажимать URL-адреса, встроенные в электронные письма или SMS, и сканировать приложения с помощью Play Protect перед их запуском.

Источник: bleepingcomputer

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: