Если вам кажется, что интернет стал не таким как раньше, то вам не кажется. Новое исследование (да и не одно) показало, что большинство трафика уже делают не люди. Мы официально потеряли контроль над глобальной сетью еще в 2024 году.

Боты (программы, которые автоматизировано взаимодействуют с веб-сайтами) были нормой уже долгое время, но именно в прошлом году впервые трафик от них превысил человеческий. Этот рост не в последнюю очередь связан с расцветом генеративного искусственного интеллекта и больших языковых моделей (LLM). Оно существенно облегчило создание ботов, и далеко не все из них — просто полезные инструменты для мониторинга или выполнения другой помощи.

Содержание

Война ботов: «десептиконы» стремительно побеждают

С каждым годом ИИ-боты становятся умнее и более опасными. Они способны к краже паролей, атакам на сайты и манипуляциям в социальных сетях. Пока вы пытаетесь разгадать очередную хитрую CAPTCHA, киберпреступники используют генеративный искусственный интеллект, чтобы перехитрить системы безопасности. И делают это в огромных масштабах.

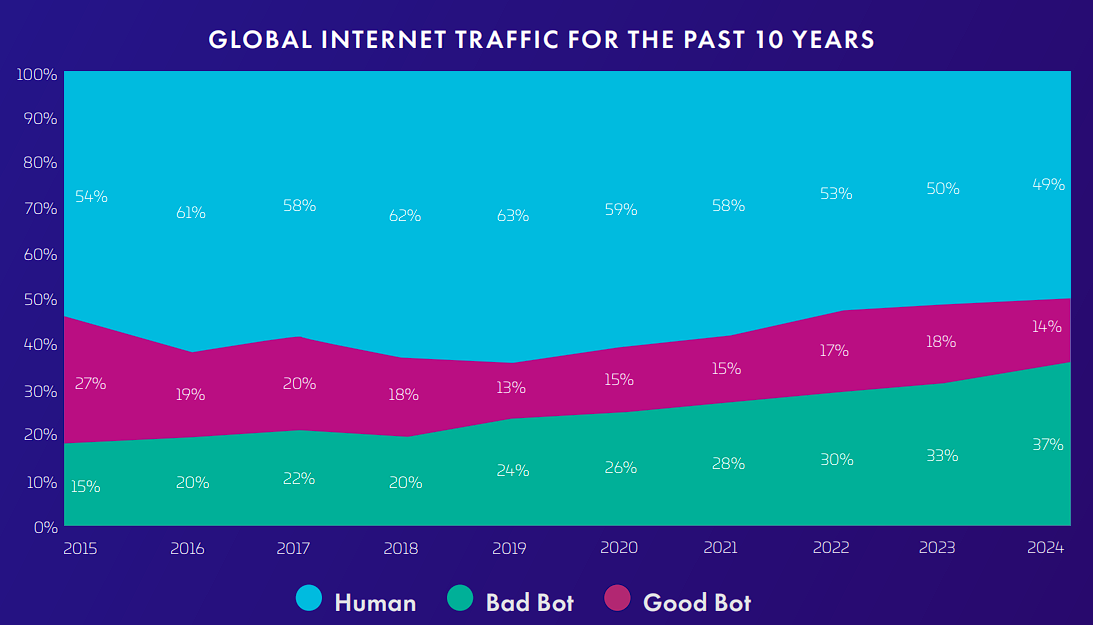

По данным отчета 2025 Imperva Bad Bot Report от компании Thales, в 2024 году автоматизированный веб-трафик впервые за десятилетие превысил человеческий, достигнув 51%, из которых только 14% — обычные боты. То есть, 37% приходится на так называемых «плохих» ботов — автоматизированные злонамеренные программы, которые представляют серьезную угрозу для бизнеса и пользователей.

С увеличением объемов автоматизированного трафика командам безопасности приходится адаптировать свой подход к защите приложений в противостоянии угрозе ботов, которые ежедневно получают новые преимущества.

Тенденция к появлению «плохих» ботов растет уже шестой год подряд: в 2023 году их доля составляла 32%, а человеческий трафик снизился до 50,4%. Особенно уязвимыми к «десептиконам» сектора туризма (41% трафика от «плохих» ботов), розничной торговли (59%) и финансовых услуг (45%).

В туристической отрасли, например, боты создают фальшивые бронирования авиабилетов, что приводит к искусственному завышению цен, а в розничной торговле они скупают товары ограниченной серии, чтобы потом перепродать их по более высоким ценам.

Благодаря быстрому развитию генеративного ИИ и больших языковых моделей, создание ботов стало доступным даже для неквалифицированных людей. Всем известные ChatGPT, Gemini или Claude позволяют разрабатывать ботов, которые могут имитировать реальные действия человека — от движений мыши до кликов, что делает обнаружение все более сложнымВ 2024 году Imperva блокировала около 2 миллионов кибератак на базе ИИ ежедневно, большинство из которых было направлено на социальные сети, кражу данных и манипуляции с API (которые являются основой современных цифровых сервисов). Также 31% всех атак, зафиксированных и устраненных компанией Imperva, были автоматизированными угрозами. Из них 25% отраженных атак были сложными вредоносными ботами, нацеленных на подрыв бизнес-логики.

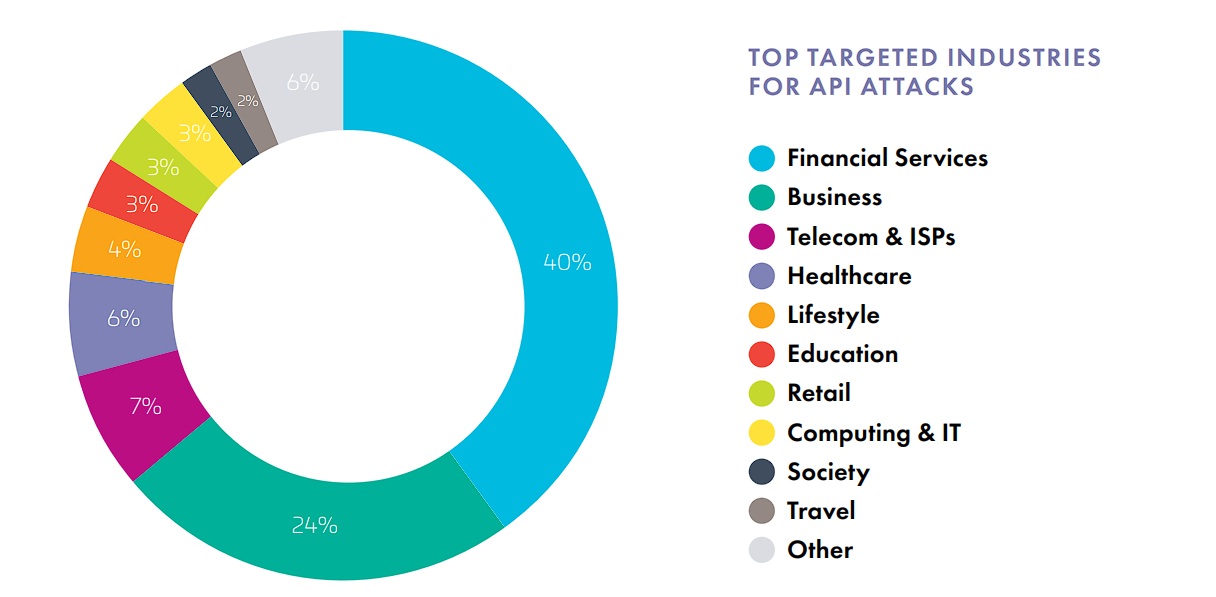

Автоматизированные угрозы OWASP 21 — это набор автоматизированных кибератак, которые используют ботов и скрипты для масштабной эксплуатации уязвимостей веб-приложений, обхода средств контроля безопасности и подрыва бизнеса в различных отраслях.В целом, 44% атак «плохих» ботов были направлены на API, через которые злоумышленники получали несанкционированный доступ к конфиденциальным данным, совершали мошенничество с платежами или просто крали аккаунты.

В 2024 году сложные атаки ботов и средней сложности составляли 55% всех бот-атак. Также выросли простые, массовые атаки ботов — сейчас они составляют 45% (в 2023 году это было 40%). Все потому, что доступность простых инструментов автоматизации на базе искусственного интеллекта позволяет злоумышленникам с меньшей технической подготовкой легко запускать массированные бот-атаки.

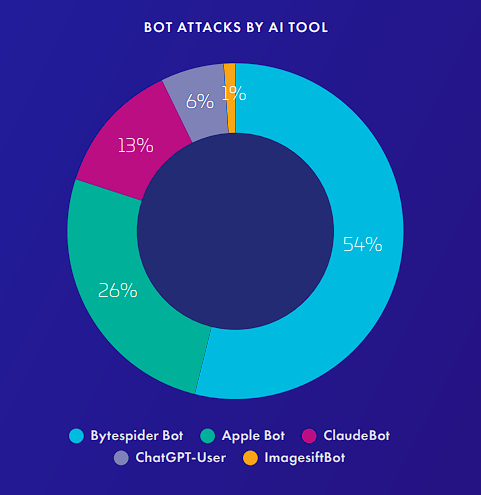

Первенство принадлежало ChatGPT, ByteSpider Bot, ClaudeBot, Google Gemini, Perplexity AI, Cohere AI и Apple Bot. Благодаря ByteSpider Bot удалось осуществить 54% всех атак с использованием ИИ, далее следует AppleBot с 26%. Доля ClaudeBot составила 13%, а ChatGPT User Bot — 6%.

Доминирование ByteSpider в атаках с помощью ИИ объясняется его широким признанием как легального вебсканера. Идеальный агент под прикрытием. Киберпреступники часто маскируют свои вредоносные боты под веб-сканеры, чтобы избежать обнаружения и обойти системы безопасности.

Напротив, «хорошие» боты, такие как ИИ-сканеры (краулеры), SEO-инструменты и программное обеспечение по безопасности, повышают функциональность. Например, GPT Bot от OpenAI увеличил свою активность на 12% в 2024 году за счет сбора учебных данных и подвязки языковых моделей к данным в реальном времени. Между тем популярность ИИ-сканера Google выросла на впечатляющие 62% за счет спроса на интеллектуальный сбор данных.

Социальные сети — любимая мишень злодеев

Интересные вещи удалось выяснить в 2023 году после инцидента с китайским воздушным шаром (аэростат КНР входил в воздушное пространство США и Канады. Его потом сбили над Атлантическим океаном). Конечно же, шпионаж стал главной темой для дипломатических споров между США и КНР. Холивар развернулся и в соцсетях.

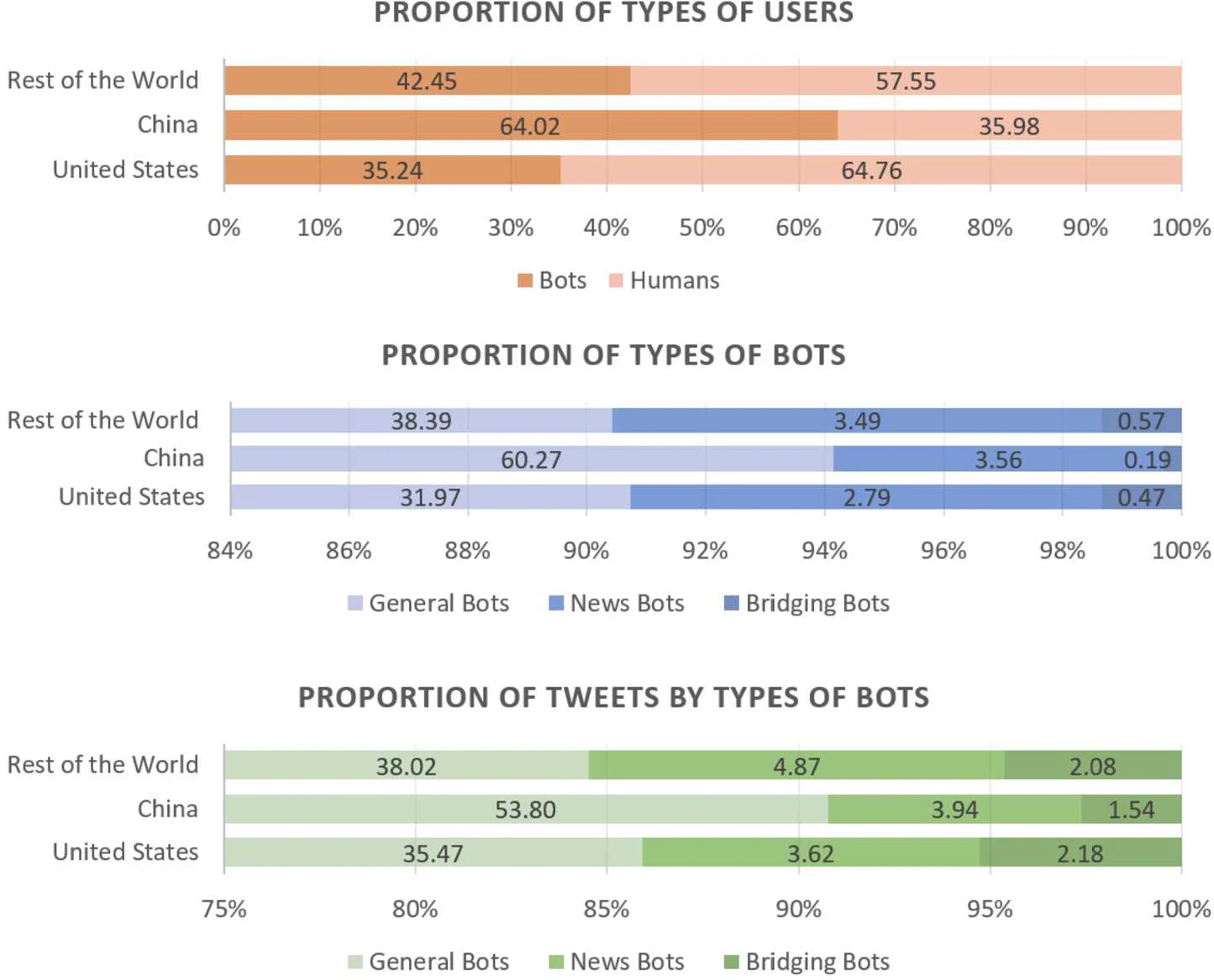

Исследователи из Университета Карнеги-Меллона обнаружили, что 35% геолоцированных пользователей в США и 64% — в Китае демонстрировали ботоподобное поведение и активно пытались влиять на общественное мнение через платформу X.

Эксперты отследили почти 1,2 миллиона твитов, размещенных более 120 тыс. пользователей бывшего Twitter в период с 31 января по 22 февраля 2023 года. Все эти твиты содержали хэштеги #chineseballoon и #weatherballoon, и обсуждали спорный воздушный объект. Твиты геолокализировали с помощью функции определения местонахождения на платформе X, и проверили с помощью алгоритма под названием BotHunter. Интересно, что из 42% аккаунтов локация которых не отслеживалась, только 58% были людьми.

Боты генерируют провокационные или эмоциональные публикации, или комментарии, чтобы разжигать дискуссии и манипулировать объективным восприятием событий реальных пользователей.

Еще один способ использования плохих роботов — «скрейпинг». То есть, сбор личных данных пользователей соцсетей для создания убедительных фишинговых атакИсследователи из Arkose Labs установить, что с первого по второй кварталы 2023 года активность скрейпинг-ботов выросла на 432%. И это стало очень серьезной угрозой для приватности. Например, бот может украсть данные аккаунта известного человека, после чего злоумышленники разместят на странице вредоносную ссылку. Например, на фейковый сайт для пожертвований.

Компании теряют сотни тысяч долларов

Также в 2021 году компания Kasada выяснила, что большинство опрошенных ею фирм (83%) подверглись хотя бы одной бот-атаке в течение года. 77% компаний потеряли 6% или более своего дохода из-за бот-атак, еще 39% — сообщили о потере более 10% дохода. В общем, 80% организаций отметили, что вредоносные боты становятся все более сложными и трудными для выявления имеющимися инструментами безопасности. При этом только 31% компаний уверен в своей способности выявлять ботов «нулевого дня» (то есть тех, которые ранее не встречались).

Одной из четырех компаний каждая бот-атака стоит в среднем $500 тыс. Еще 77% компаний тратят $250 тыс. или больше только на поддержку антибот-решений.Наибольшее количество бот-атак в 2024 году глобально приходилось на долю США (53%), Великобритании (6%) и Бразилии (6%). Украина и Россия вошли в топ-10 самых атакованных стран EMEA (Европа, Ближний Восток, Африка) на фоне военных действий. Интересно, что часть бот-атак была с целью хактивизма.

Вот какие методы и тактики уклонения от обнаружения использовали боты в 2024 году:

- Подделка идентичности браузера и его атрибутов (например, Chrome или Firefox). Это простой, но эффективный способ обойти базовые меры безопасности. Более продвинутые боты также подделывают другие атрибуты браузера — такие, как заголовки (headers) и выполнение JavaScript — чтобы избежать обнаружения сложными системами защиты от ботов. Наиболее популярными среди ботов были Chrome, Mobile Safari, Mobile Chrome, Microsoft Edge.

- Резидентные прокси. Нападающие используют IP-адреса реальных пользователей, чтобы слиться с нормальным трафиком. Резидентные прокси позволяют маршрутизировать вредоносный трафик через устройства реальных пользователей, что затрудняет обнаружение на основе репутации IP. Несмотря на то, что использование резидентных провайдеров немного уменьшилось — с 26% бот-атак в 2023 до 21% в 2024 — эта тактика остается популярной из-за своей эффективности.

- Іинструменты конфиденциальности. Сервисы вроде iCloud Private Relay маскируют личность пользователей, что затрудняет отделение реального трафика от автоматизированной активности ботов.

- Злоупотребление API. Атакующие боты используют открытые или незащищенные API для кражи данных, автоматизации атак и обхода защиты на уровне интерфейса пользователя.

- Взлом мобильных приложений. Боты атакуют устаревшие мобильные приложения, которые не требуют обязательного обновления. Это делает их уязвимыми к реверс-инжинирингу, атакам методом перебора учетных данных (подбора логина и пароля) и несанкционированным изменениям.

- Обход CAPTCHA. Так, боты под управлением ИИ с высокой точностью проходят CAPTCHA, что сделало этот традиционный механизм защиты менее эффективными.

Огромные потери для бизнеса и пользователей

Самая большая проблема заключается в том, что «плохие» боты стоят бизнесу миллиарды долларов ежегодно из-за атак на сайты, API и приложения. Они не только крадут пароли и данные, но и создают фальшивый трафик, который искажает аналитику компаний.

Отчет от компании Lunio показал, что рекламодатели потеряли более $71 млрд в 2023 году из-за фальшивого трафика, созданного ботами. Кроме того, боты усложняют жизнь обычным пользователям. Они перехватывают дешевые авиабилеты или на концерты самыми первыми, создают искусственный дефицит товаров, имитируют реальных людей в социальных сетях, чтобы распространять дезинформацию.

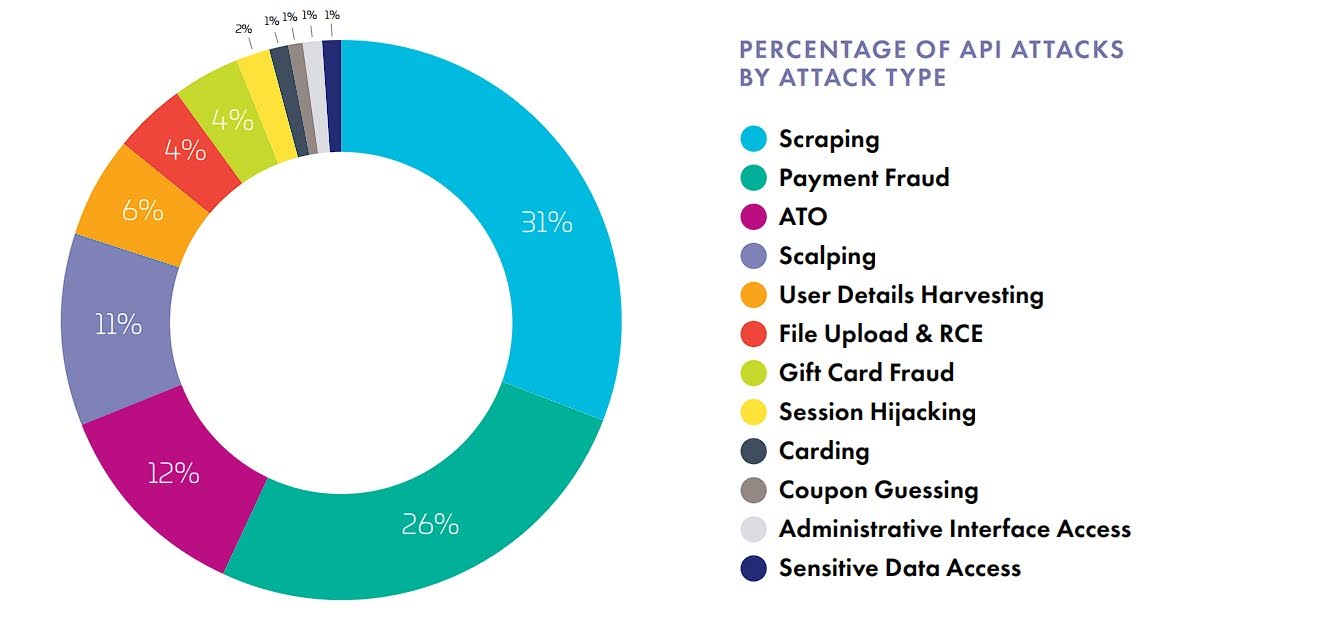

Сбор данных (скрейпинг) составлял 31% API-атак

Боты извлекают огромные объемы данных, используя API, которые открывают доступ к конфиденциальной или частной информации. Этот метод популярен, так как позволяет злоумышленникам автоматизированно собирать массивы данных: исчерпывающую информацию о пользователях, о продуктах и внутренних метриках. И все это практически беспрепятственно. Большой объем собранных данных не только способствует дальнейшей преступной деятельности, но и может использоваться для исследования конкурентов.

Финансовые мошенничества: 26%

Атакуя финансовые точки обработки транзакций, злоумышленники манипулируют платежными процессами. Этот тип атак включает использование уязвимостей в системах оформления заказов для осуществления несанкционированных транзакций или злоупотребления акциями и скидками. Непосредственный финансовый ущерб в сочетании с потерей доверия клиентов делает платежные мошенничества крайне привлекательными для использования плохих ботов.

Захват аккаунтов: 12%

Для кражи учетных записей (ATO) используются предварительно украденные или подобранные учетные данные. После этого злоумышленники получают доступ к конфиденциальной персональной и финансовой информации.

Скальпинг: 11%

Скальпинг-атаки предусматривают использование ботов для мгновенного выкупа или резервирования большого количества популярных товаров или услуг. Такой подход нарушает честный доступ потребителей, искажает рыночную динамику, и позволяет перепродавать товары по завышенным ценам.

Можно ли уничтожить армию ботов?

Борьба с ботами — сложная задача, которая преимущественно ложится на плечи (и финансы) компаний, управляющих веб-приложениями. Обычным пользователям следует заботиться о себе самостоятельно и выполнять эти простые шаги, чтобы минимизировать взлом и манипулирование:

- Не используйте простые или одни и те же пароли на всех сайтах

- Регулярно обновляйте ПО роутеров и антивирусы

- Избегайте подозрительных VPN-сервисов.

- Проверяйте источники информации в социальных сетях, чтобы не стать жертвой манипуляций

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: