В репозиторії пакетів NPM виявили шматки шкідливого коду, які використовують смартконтракти Ethereum для завантаження шкідливого ПЗ. Жертвами зловмисників можуть стати користувачі публічних бібліотек коду, пов’язаного з блокчейном. Подібні дії ще раніше Binance приписував північнокорейським хакерам.

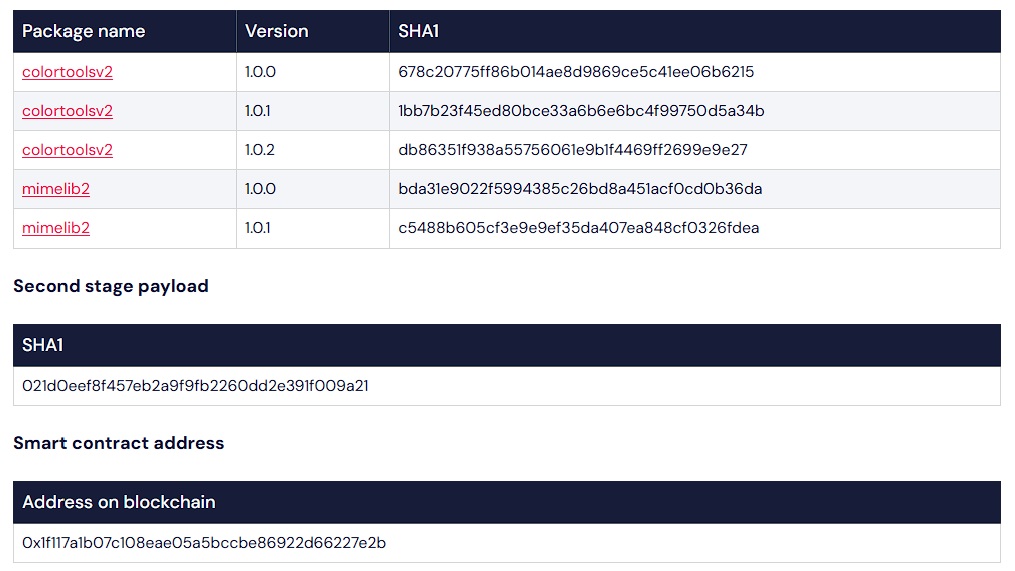

Дві бібліотеки Node Package Manager (NPM) під назвами colortoolsv2 та mimelib2, були практично ідентичними, бо містили два файли, один з яких запускав скрипт, що завантажував другу половину шкідливого ПЗ через смартконтракт Ethereum.

NPM пакети — це колекції для багаторазового використання з відкритим вихідним кодом.

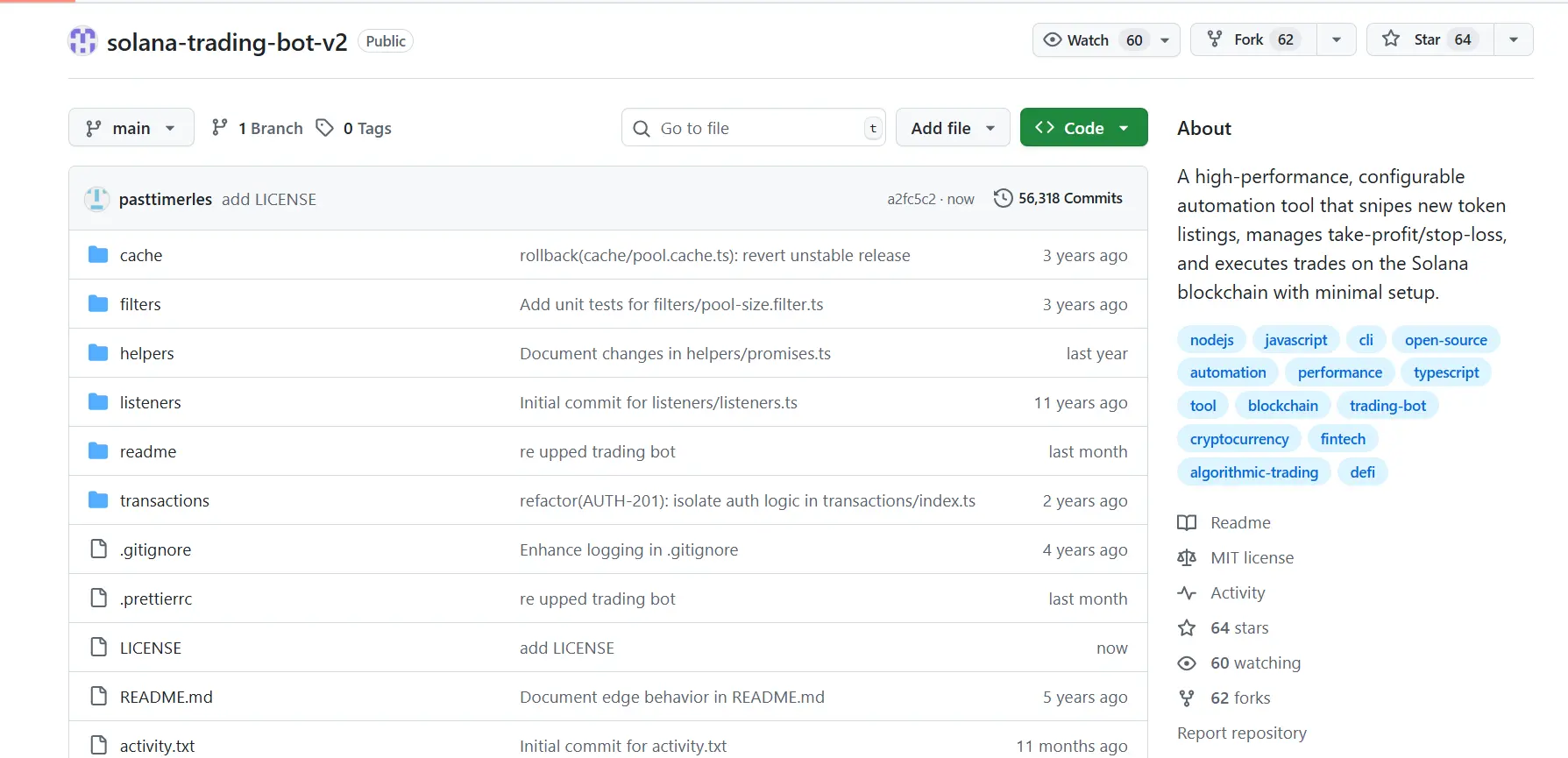

Використання смартконтрактів Ethereum для розміщення URL-адрес зі шкідливими командами, що завантажують шкідливе ПЗ другої стадії, це щось новеньке. Обидва пакети були лише вершиною айсберга, оскільки ще більше отруєних пакетів виявили на GitHub. Вони пов’язані з вищезгаданим colortoolsv2. Автори коду виявились несправжніми, а фактична кількість комітів була завищена. Їх тисячі, і щодня це число збільшується на кілька тисяч, що вказує на те, що зловмисники створили інфраструктуру для автоматичного надсилання комітів.

Такі публічні пакети розробники часто використовують для розробки торгових або снайпінг-ботів.

Отруєння пакетів коду є новим напрямком атак проти криптоіндустрії. Саме хакери КНДР, серед яких й відомі Lazarus, сконцентрувались на цій сфері останні два-три роки. Північнокорейських хакерів вважають відповідальними за викрадення 61% всіх криптовалют у 2024 році, що склало $1,3 млрд.

Джерело: ReversingLabs

Повідомити про помилку

Текст, який буде надіслано нашим редакторам: