Мужчина хотел просто управлять своим роботом-пылесосом DJI Romo через геймпад PS5, но внезапно стал «королем» почти 7000 таких роботов по всему миру.

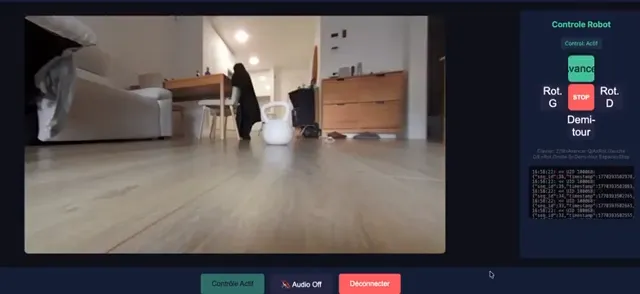

Приложение пользователя подключилось к серверам, которые восприняли токен одного пылесоса как универсальный ключ. Из-за ошибки сервера в проверке доступа DJI он видел не только свой Romo, но и тысячи чужих. «Король» мог управлять ими, смотреть трансляции с камер и даже слушать звук с микрофонов в тысячах разных домов по всему миру

«Я понял, что мое устройство было лишь одним в море устройств», — говорит он.

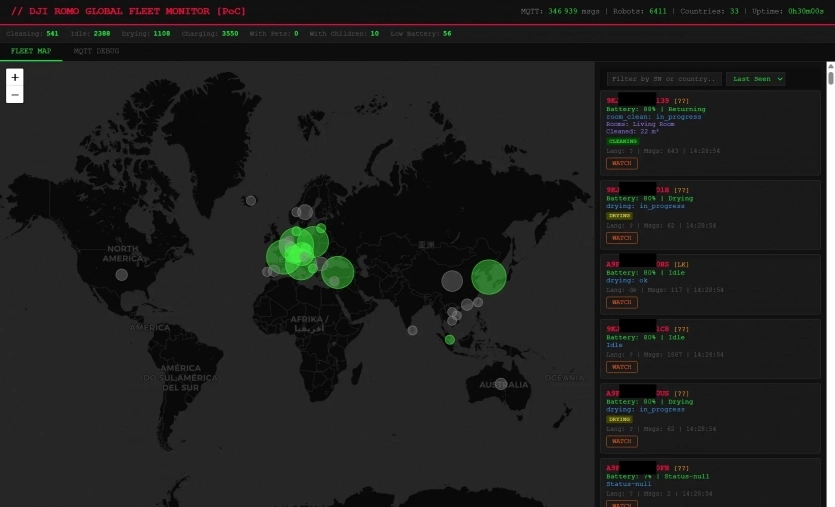

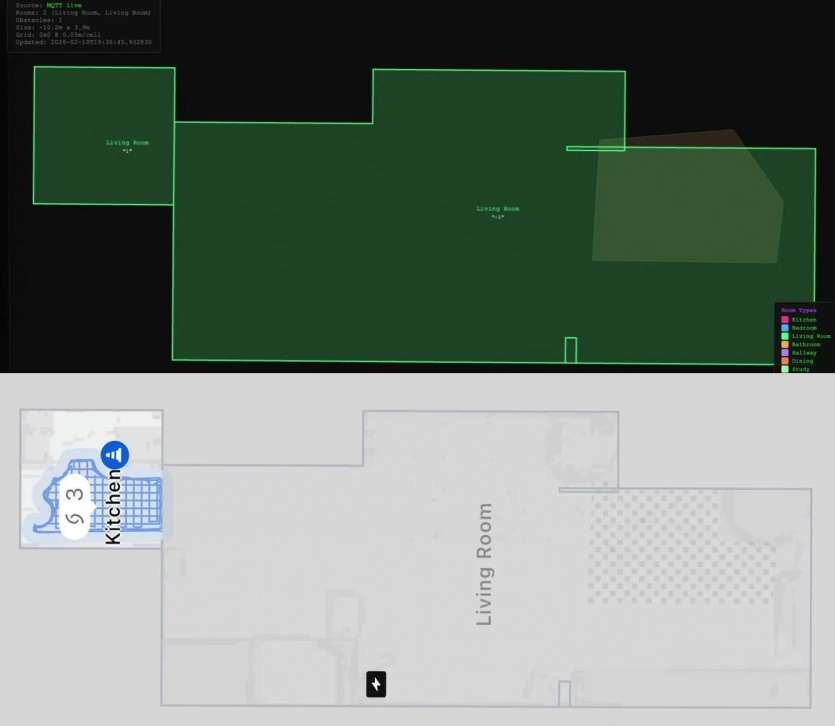

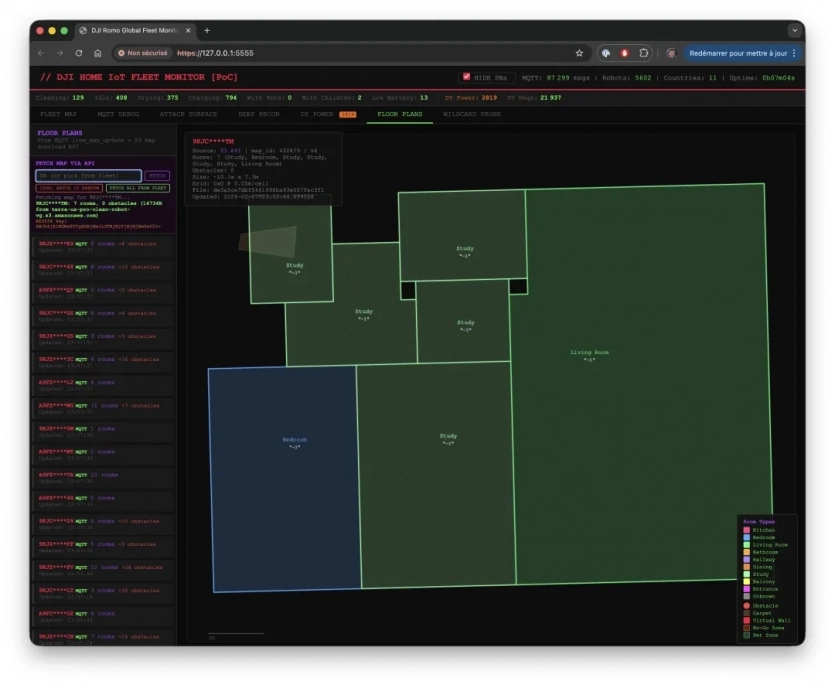

IP-адреса выдавали приблизительное местонахождение каждого робота, а сами пылесосы еще и строили карты комнат. Каждые три секунды они присылали данные: серийный номер, где убирают, какие препятствия видят, когда возвращаются на зарядку. За девять минут система нашла 6700 устройств из 24 стран и собрала более 100 тысяч сообщений. Если учесть еще и электростанции DJI Power, то можно насчитать до 10 тысяч девайсов.

Проверить устройство было максимально просто. Достаточно узнать серийный номер, чтобы найти конкретный пылесос, увидеть уровень батареи и план этажа дома. Отдельно он показал прямую трансляцию со своего Romo, обойдя PIN-код безопасности.

«Я не нарушал никаких правил, не обходил, не взламывал, не использовал определенные знания и т.д.», — говорит пользователь.

По его словам, он просто вытащил токен своего устройства, а серверы сами отдали данные других пользователей. После обращения в компанию доступ к камерам и микрофонам ограничили, а впоследствии «дыру» полностью закрыли. DJI заявила, что проблема была в проверке для предоставления разрешений на сервере MQTT. Исправления развернули двумя патчами — 8 и 10 февраля. По их словам, «фактические случаи были чрезвычайно редкими».

Однако кейс показывает что умный пылесос собирает кучу данных о доме, а ошибка стоит раскрытием чувствительных данных. Шифрование TLS не спасает, если доступ внутри сервера настроен криво. Компания признала и исправила проблему, но пользователь говорит, что некоторые уязвимости еще остались. Например, возможность смотреть собственный видеопоток без PIN-кода, а еще одну проблему он пока не раскрывает, чтобы дать время на исправление.

Источник: NotebookCheck

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: