Західні спецслужби повідомляють, що підрозділ російської військової розвідки атакує Android-пристрої українців за допомогою нового програмного забезпечення «Infamous Chisel».

«Infamous Chisel – це набір компонентів, які забезпечують постійний доступ до інфікованого пристрою Android через мережу Tor і який періодично збирає та вилучає інформацію про системні пристрої, комерційні програми та спеціалізовані програми для українських військових», — заявили представники розвідки Великої Британії, США, Канади, Австралії та Нової Зеландії у четвер.

СБУ вперше заявила про загрозу шкідливого ПЗ на початку липня, зазначивши, що українські військовослужбовці «перешкодили російським спецслужбам отримати доступ до конфіденційної інформації, зокрема про діяльність Збройних сил, розгортання Сил оборони, їхнє технічне забезпечення тощо».

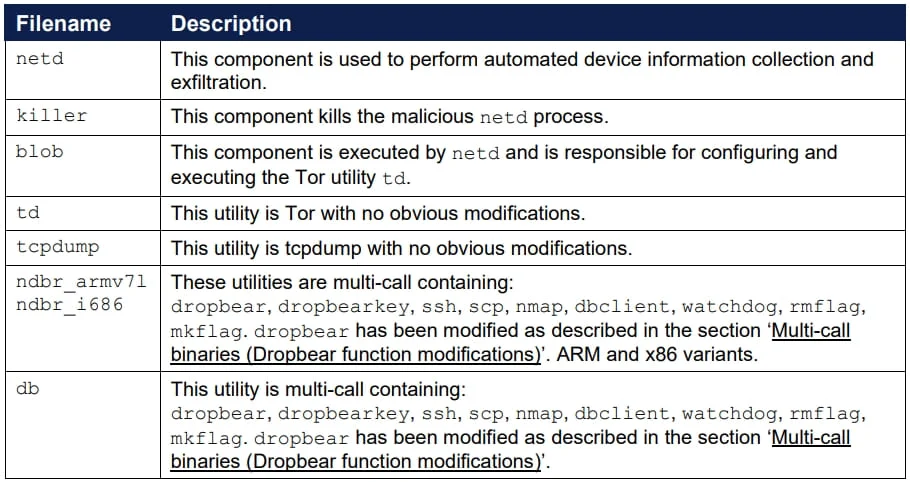

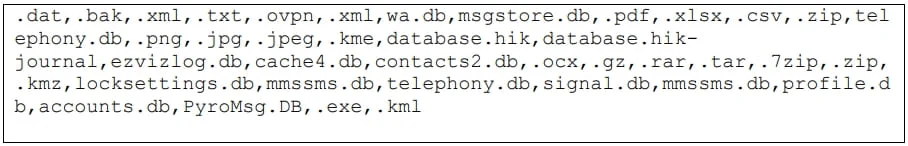

Infamous Chisel стійкіша внаслідок заміни легального системного компонента, відомого як netd, шкідливою версією. Заражений компонент стає основним механізмом для шкідливого програмного забезпечення – він використовує сценарії оболонки та команди для порівняння та збору інформації про пристрій, а також шукає в каталогах файли з попередньо визначеним набором розширень. Залежно від того, де на зараженому пристрої знаходиться зібраний файл, netd відправляє його на російські сервери або одразу, або раз на день.

За інформацією спецслужб, Infamous Chisel використовує криптографічний протокол TLS і жорстко закодовані IP-адресу та порт. Використання локальної IP-адреси, ймовірно, є механізмом для передачі мережевого трафіку через VPN або інший безпечний канал, налаштований на зараженому пристрої. Це дозволяє змішати трафік ексфільтрації з очікуваним зашифрованим мережевим трафіком. У разі збою підключення до локальної IP-адреси та порту зловмисне програмне забезпечення повертається до жорстко закодованого домену, який вирішується за допомогою запиту до dns.google.

Infamous Chisel також встановлює версію SSH-клієнта Dropbear, який можна використовувати для віддаленого доступу до пристрою.

У звіті західної розвідки не повідомляється, в який спосіб встановлюється зловмисне програмне забезпечення. Раніше СБУ повідомляла, що росіяни «захопили українські планшети на полі бою з метою поширення шкідливого програмного забезпечення та проникнення в систему».

Infamous Chisel, як стверджується, створено хакером Sandworm – однієї з найкваліфікованіших і найжорстокіших хакерських груп у світі, яка стоїть за одними з найбільш руйнівних атак в історії. Зокрема, групу пов’язують з атаками NotPetya 2017 року, які за оцінками Білого дому, спричинили збитки на $10 млрд, а також атаками на енергомережі України, які спричинили масові збої в найхолодніші місяці 2016 та 2017 років.

Джерело: Bleeping Computer, Ars Technica

Повідомити про помилку

Текст, який буде надіслано нашим редакторам: