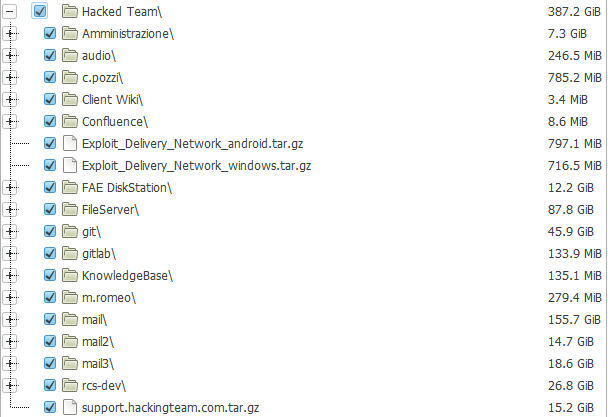

Архив различной конфиденциальной информации объемом 400 ГБ стал достоянием общественности вследствие массового взлома итальянской кибергруппы Hacking Team (@hackingteam). Данная группа хакеров известная в первую очередь как разработчик специального шпионского программного обеспечения для правоохранительных структур и спецслужб различных государств. Именно это придает данной утечке статус особенной. Компания уже уведомила своих клиентов о необходимости прекратить использование ПО.

В результате взлома в сеть утекла личная переписка Hacking Team с их клиентами, заключенные договора на продажу своих кибер-инструментов различным государствам, а также большое количество другой информации, связанной с деятельностью компании.

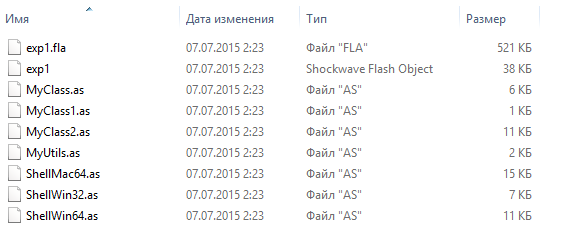

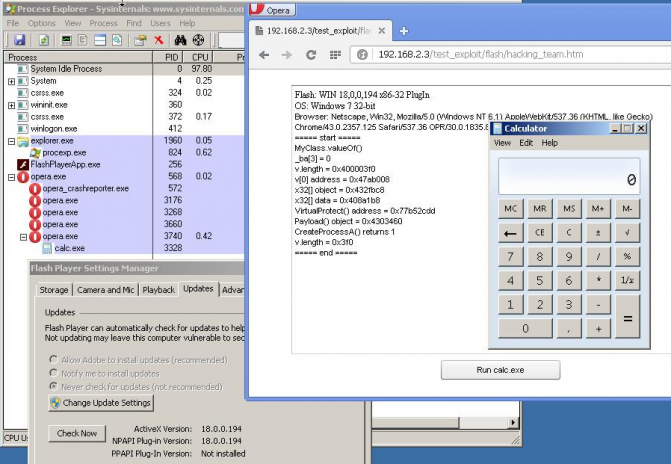

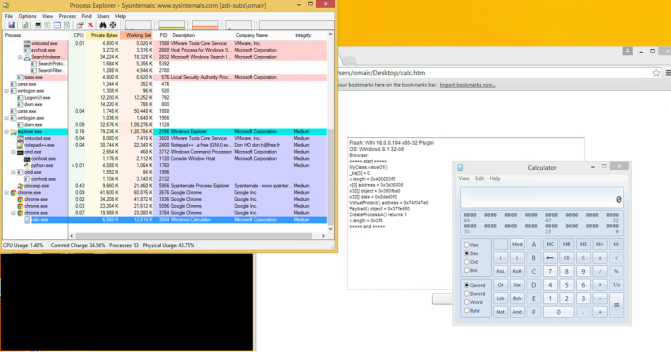

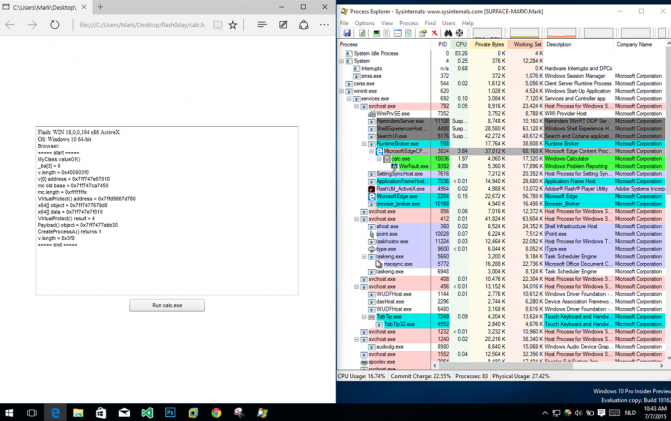

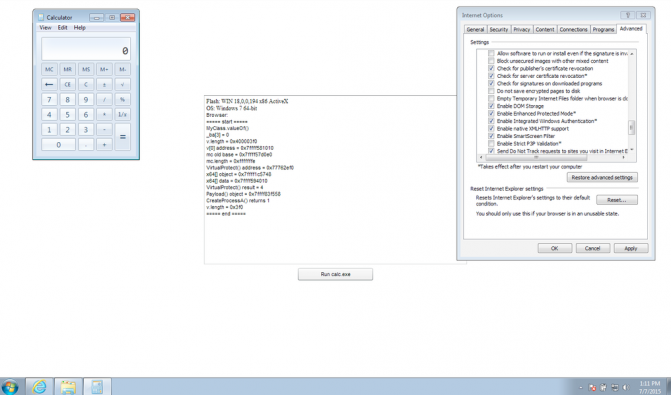

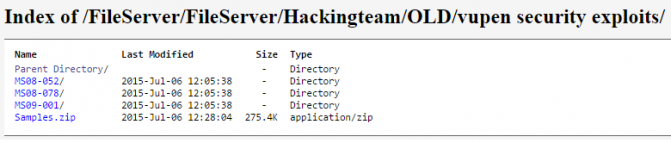

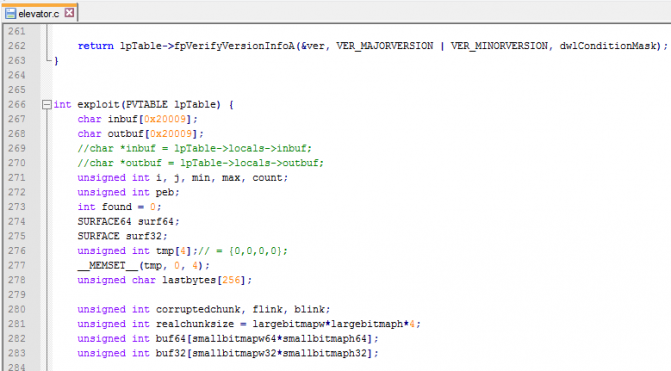

В этом «ящике Пандоры», помимо прочего, были обнаружены исходные коды нескольких 0day эксплойтов, в числе которых LPE sandbox-escape эксплойт для веб-браузера Internet Explorer и опасный RCE+LPE эксплойт для актуальной версии Flash Player. Последний уже был замечен в сети и представляет огромную опасность для пользователей, поскольку является универсальным и позволяет удаленно исполнять код сразу в нескольких браузерах (последние версии), включая, Google Chrome, Opera, MS Internet Explorer, и, даже, MS Edge в составе Windows 10. Данный эксплойт может быть использован злоумышленниками для организации атак типа drive-by, в результате которых с зараженных веб-сайтов загружаются вредоносные программы. В целях защиты пользователям рекомендуется отключить плагин Flash Player до выхода соответствующего исправления со стороны Adobe. К слову, уязвимости присвоен идентификатор CVE-2015-5119 (Windows, Linux, OS X). Исходные тексты и демонстрация успешности работы на скриншотах ниже.

Отдельно стоит остановится на некоторых весьма любопытных моментах, связанных с деятельностью Hacking Team, которые «вспылили» в результате взлома. Как уже сообщалось выше, Hacking Team зарабатывает разработкой ПО Remote Control Systems (RCS), которое спецслужбы и правоохранительные органы используют для своих целей в киберпространстве.

Продукты хакеров ориентированы на разные платформы, включая Windows, Android, OS X и iOS, а спектр выполняемых им действий довольно обширен: сбор различных данных на компьютере с последующей их отправкой на удаленный сервер, кейлоггер, запись телефонных разговоров, сохранение данных камеры устройства и т. д. Одним из наиболее известных продуктов – ПО DaVinci или Galileo, отдельные элементы которого ранее неоднократно фиксировались «радарами» разработчиков антивирусов. Для подписания приложений iOS, HT использовали свой enterprise developer сертификат со следующими идентификаторами Subject: UID=DE9J4B8GTF, CN=iPhone Distribution: HT srl, OU=DE9J4B8GTF, O=HT srl, C=IT

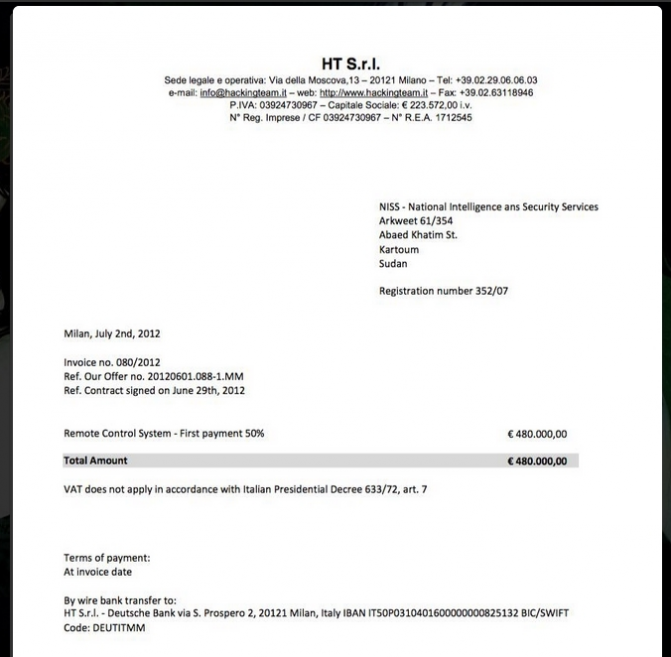

Сама компания является довольно закрытой, а ее деятельность до недавнего времени была terra incognita. Wikileaks была одной из первый организаций, которые пролили свет на деятельность Hacking Team. Впрочем, это и не удивительно. Как выяснилось, услугами Hacking Team пользовались не только государственные структуры, но и частные компании. В списке стран-клиентов Hacking Team можно обнаружить Россию, США, Казахстан, Узбекистан, Азербайджан. В Hacking Team не противились даже сотрудничеству со спецслужбами Судана, несмотря на экспортные ограничения подобного ПО в страны с «недемократическим» режимом, прописанные в последних дополнениях к Вассенаарским соглашениям. Более того, как выяснилось Hacking Team рекомендовала таким странам при работе с их сервисами использовать специальные VPN-службы, расположенные в Германии и США.

В целом данная утечка дает немало интересной информации для размышлений.

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: