Фішингова кампанія під брендом OpenClaw поставила під ризик розробників, які працювали з репозиторіями проєкту. Їх виманювали обіцянкою “нагороди” на $5 тис. у токенах CLAW і вели на підроблений сайт, де просили підключити криптогаманець: після цього зловмисники отримували доступ до активів.

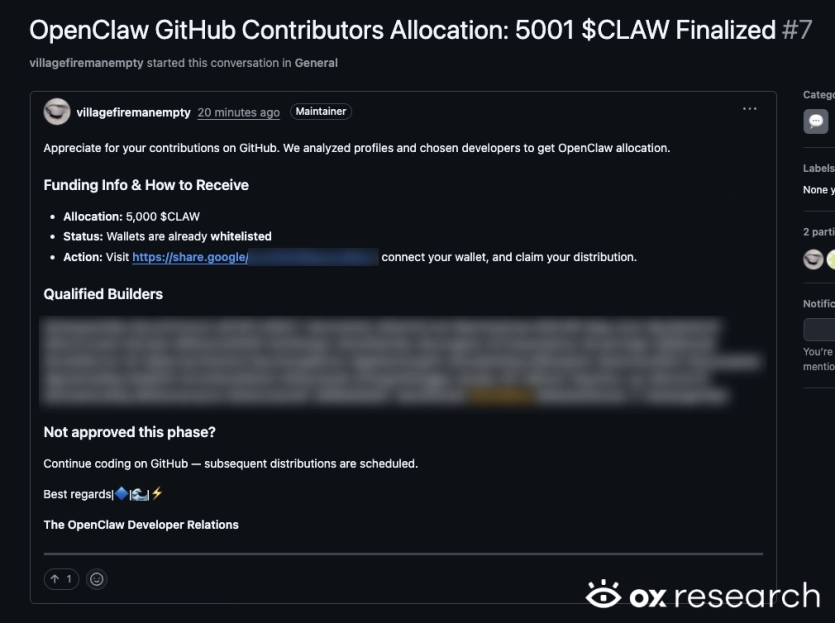

За даними OX Security, схема поширювалася через фейкові акаунти GitHub. Вони створювали обговорення у підконтрольних репозиторіях і масово відмічали розробників, щоб повідомлення побачило якомога більше людей. Одне з виявлених посилань вело через linkshare[.]google/LnvVOHW6pravJMSu7 на домен token-claw[.]xyz, який копіював офіційний сайт openclaw.ai.

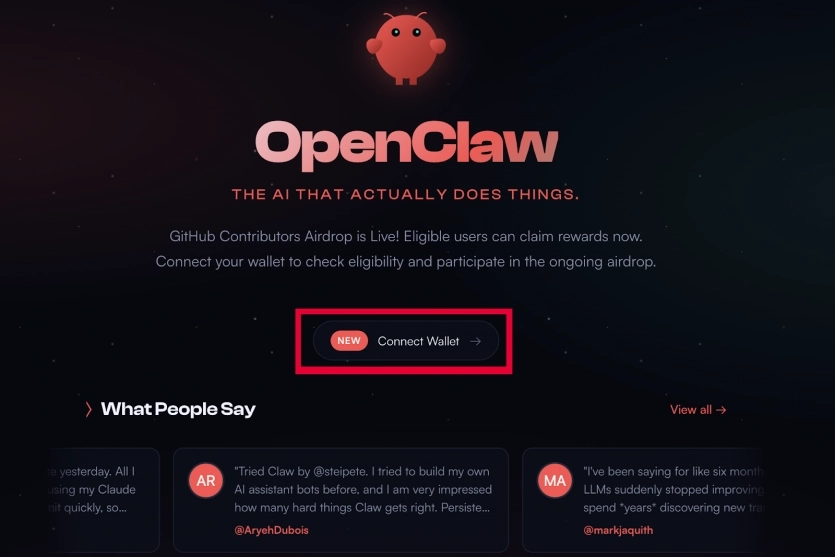

Зовні сторінка майже не відрізнялася від справжньої, але містила головну пастку — кнопку для підключення криптогаманця. У повідомленні на GitHub користувачам надсилали таку приманку:

“Дякуємо за ваш внесок у GitHub. Ми проаналізували профілі та обрали розробників, які отримають доступ до OpenClaw”.

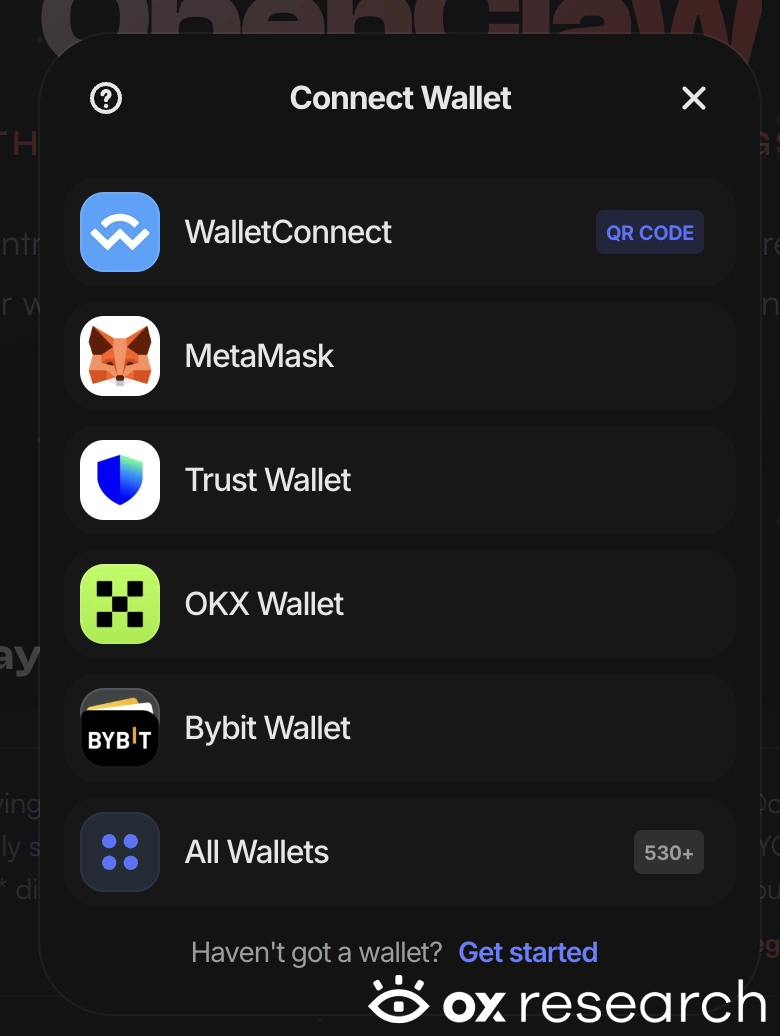

Далі людей переконували перейти на сайт і під’єднати гаманець нібито для отримання алокації. Фейкова сторінка підтримувала WalletConnect, MetaMask, Trust Wallet, OKX Wallet і Bybit Wallet, тобто ті сервіси, якими в крипті користуються найчастіше.

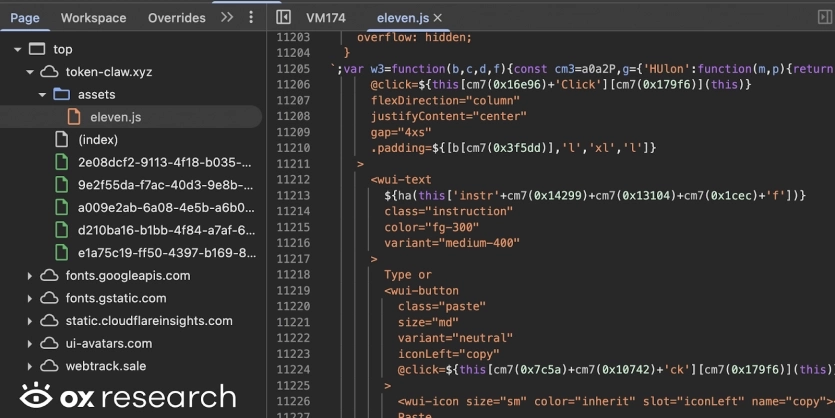

Дослідники з’ясували, що шкідливий код був захований у файлі eleven.js і спеціально заплутаний, щоб його було важче розібрати. Після підключення гаманця він міг зчитувати адресу, ім’я користувача та суму транзакції, а потім передавати ці дані на сервер watery-compost[.]today. Усередині коду виявили команди PromtTx, Approved і Declined, які допомагали відстежувати, що саме робить жертва.

Окремо аналітики описали функцію nuke: вона видаляла сліди роботи шкідливого коду з браузера, через що розібрати інцидент після атаки ставало складніше. OX Security також вважає, що єдина адреса в коді, яка, ймовірно, належала оператору схеми, якраз використовувалася для прийому викрадених коштів.

Серед індикаторів компрометації компанія назвала token-claw[.]xyz і watery-compost[.]today, а також опублікувала великий список адрес і обфускованих URL, пов’язаних із RPC-вузлами, блокчейн-експлорерами та API різних мереж. Це доводить, що шахраї готували інфраструктуру під роботу одразу з великою кількістю криптосервісів.

За оцінкою дослідників, цілі могли відбирати через функцію зірок у GitHub — тобто за активністю користувачів навколо репозиторіїв OpenClaw. Через це атака виглядала більш персоналізованою і правдоподібною. Також встановлено, що кілька облікових записів створили лише за тиждень до запуску кампанії, а один із них видалили вже через кілька годин після старту. На момент публікації підтверджених випадків втрати коштів не було, але ризик для криптогаманців аналітики назвали високим.

Для криптокористувачів ця історія важлива з простої причини: небезпека починається не в момент переказу, а ще на етапі підключення криптогаманця до сумнівного сайту. Сервіси на кшталт Revoke.cash прямо попереджають, що видані dApp-дозволи можуть дати сторонньому застосунку право розпоряджатися токенами доти, доки користувач сам не відкличе цей доступ.

Нинішній епізод не став першим ударом по екосистемі OpenClaw, яка раніше працювала під назвою Clawdbot. У січні 2026 року дослідники виявили відкриті сервери без автентифікації, що могло призвести до витоку чатів, API-ключів і токенів. Після цього злам акаунтів використали для запуску скам-токена CLAWD: його капіталізація встигла дійти до $16 млн, а потім актив обвалився менш ніж за добу.

У лютому проєкт провів ребрендинг у OpenClaw і почав розширювати екосистему, зокрема через платформу Moltbook для взаємодії ШІ-агентів. Засновник Петер Штайнбергер тоді наголошував, що безпека є пріоритетом, однак нова схема шахрайства показала: навколо популярних крипто- та ШІ-брендів шахраї тепер будують атаки майже миттєво.

Сімейні розбірки: дружина вкрала у чоловіка 2323 біткоїни, підгледівши seed-фразу гаманця

Джерело: OX Security

Повідомити про помилку

Текст, який буде надіслано нашим редакторам: